Datacenters falen niet op slechts één manier en ze worden zelden geschonden door slechts één zwakke plek. In 2026 behandelen de meest veerkrachtige operators beveiliging als een opeenstapeling van elkaar versterkende controles op het gebied van fysieke beveiliging, identiteit, netwerken, gegevensverwerking en dagelijkse werkzaamheden.

Die “defense-in-depth” benadering is nog belangrijker nu bedreigingen disciplines vermengen: een phishing-poging wordt een poging tot badge-kloon; een ticket van een aannemer wordt een privilege-escalatie; een BMS-sessie op afstand wordt een toegangspunt tot kritieke netwerken.

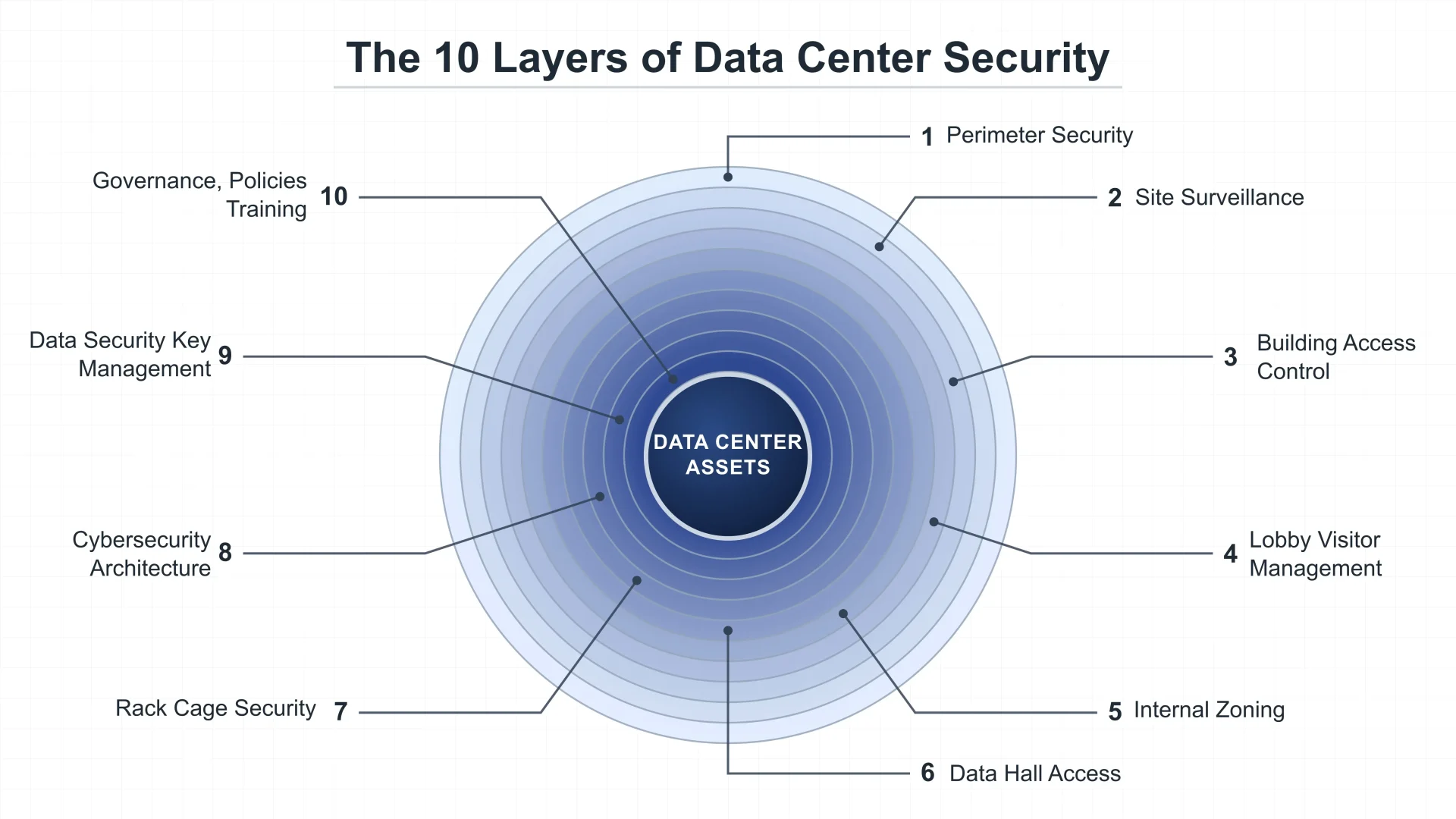

Wat volgt zijn tien praktische beveiligingslagen die zich om bedrijfskritische datacenters heen wikkelen. Elke laag is op zichzelf waardevol, maar de echte kracht zit in de manier waarop ze met elkaar verbonden zijn.

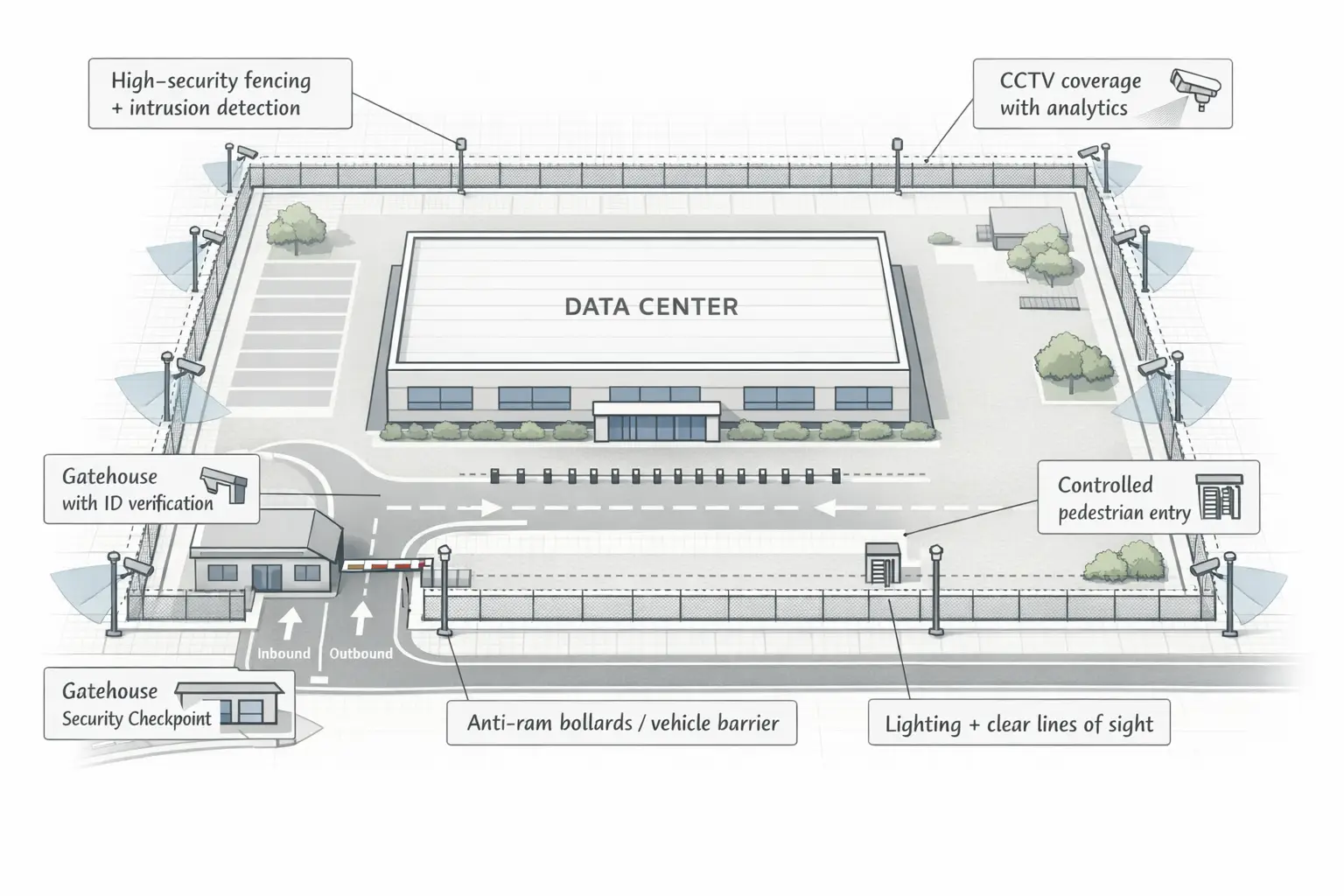

1) Perimeterbeveiliging (houd bedreigingen buiten de lijn)

Perimetercontroles gaan over afschrikking, vertraging en detectie. Het doel is om ongeautoriseerde toegang te voorkomen en tijd te creëren om te reageren - vooral belangrijk voor locaties met een groot oppervlak, meerdere poorten of toegang voor het publiek.

Best-practice controles

- Nominaal hekwerk + bescherming tegen ramkraken (paaltjes / slagbomen) bij nadering van voertuigen

- Perimeter inbraakdetectie (trillingssensoren voor afrastering, ondergrondse kabel, radar/LiDAR waar nodig)

- Verlichting + camerabewaking ontworpen als systeem (vermijd “donkere zakken”, beheers verblinding)

- Afstemming op normen: TIA-942 omvat beveiligingseisen binnen het bereik van de DC-infrastructuur; EN 50600 behandelt ook de fysieke beveiliging van DC op een gestructureerde manier

2) Sitebewaking (zien, correleren, reageren)

Bewaking in 2026 gaat minder over “meer camera's” en meer over correlatie en workflow: video, alarmen en toegangsgebeurtenissen omzetten in een betrouwbare beslissingscyclus. AI-analyses kunnen helpen, maar alleen als ze worden afgestemd en beheerd (valse positieven en “waarschuwingsmoeheid” zijn reële operationele risico's).

Moderne praktijken

- Analytics met regels die je kunt verdedigen (lijnoverschrijdend gedrag, rondhangen, voorwerpen verwijderen, verkeer na sluitingstijd)

- Gebeurtenis correlatie tussen camera + deur + hek + beweging voor snellere verificatie

- Duidelijke escalatiepaden (SOC/GSOC dispatch, ernstniveaus incidenten, oproepbomen)

Handige raamwerkaansluitingen

- ISO 27001 ondersteunt een governancemodel voor consistente controles en voortdurende verbetering

3) Toegangscontrole gebouw (de voordeur is een identiteitssysteem)

Bij de ingang is de missie eenvoudig: alleen bevoegde mensen komen binnen - en alleen onder de juiste voorwaarden. Wat veranderd is, is de manier van denken: identiteit is niet statisch. Toegang moet risico, rol en context weerspiegelen.

Moderne praktijken

- Multi-factor fysieke toegang (badge + biometrie of badge + mobiele referentie)

- Mantra's / vergrendelingen voor zeer gevoelige gebieden

- Rol- en tijdgebonden machtigingen (gebaseerd op ploegendienst, projectgebaseerd, automatisch aflopend)

- Zero Trust-denkenelke toegangspoging behandelen als een verificatiegebeurtenis, geen standaard vertrouwen

4) Lobby- en bezoekersbeheer (uw grootste risico op variatie)

Bezoekers, verkopers en kortdurende aannemers zijn waar de processen het eerst breken, omdat ze variabiliteit introduceren. Sterke sites verminderen dit risico door de omgang met bezoekers gestructureerd, vastgelegd en beperkt.

Moderne praktijken

- Voorinschrijving + ID-verificatie en expliciete goedkeuring van de sponsor

- Bezoekersbadges die automatisch verlopen

- Begeleide toegangsregels voor gevoelige zones

- Gedefinieerde “guest-only” paden (niet afdwalen-ontwerp de stroom)

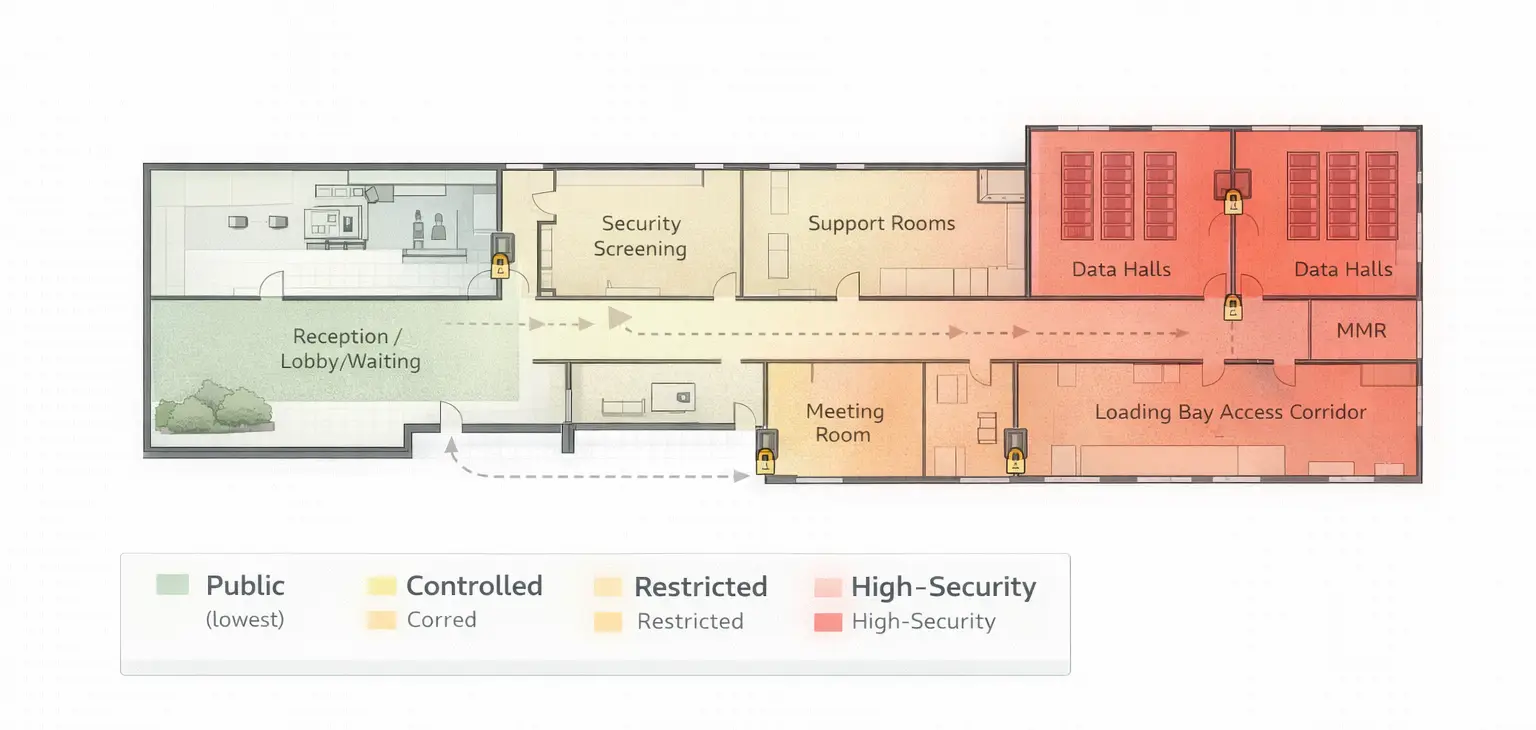

5) Interne zonering (bewegingen binnen het gebouw beperken)

Eenmaal binnen wordt de beveiligingstaak “need-to-access”. Hoe meer je de faciliteit kunt onderverdelen in zones, hoe meer je zowel toevallige blootstelling als opzettelijke beweging van insiders kunt beperken.

Moderne praktijken

- Op zones gebaseerde machtigingen (verdieping, suite, pod, MMR, beveiligingsruimte, laden)

- Integratie lift / tourniquet (legitimatie vereist voor beperkte verdiepingen)

- Anti-tailgating controles bij kritieke binnengrenzen

6) Drempels datahal/serverruimte (bescherm de kern)

De witte ruimte is waar aanvallers van overlast naar catastrofe kunnen gaan. Hoogbeveiligde operators behandelen de drempel van de datahal als een hoog betrouwbaarheidscontrolepunt-en deze koppelen aan operationele procedures.

Moderne praktijken

- Regel voor twee personen voor zeer gevoelige omgevingen (indien gerechtvaardigd door risico)

- Biometrie met aanwezigheidsdetectie (spoofingpogingen verminderen)

- Strikte controle over gereedschap/media (wat komt binnen, wat gaat weg, hoe wordt het bijgehouden)

7) Beveiliging van rekken en kooien (fysieke sabotagebestendigheid + controleerbaarheid)

Beveiliging op rackniveau is vooral belangrijk in colocatie en multi-tenant omgevingen, waar nabijheid het risico verhoogt. Het doel is om ervoor te zorgen dat elke interactie tussen kasten kan worden toegeschreven en beoordeeld.

Moderne praktijken

- Elektronische reksloten met audit trails (wie/wanneer/welke deur)

- Kooien en afscheidingen die overeenkomen met de huurdersgrenzen

- Activa merken en bewakingsketen voor schijven, NIC's, verwisselbare media

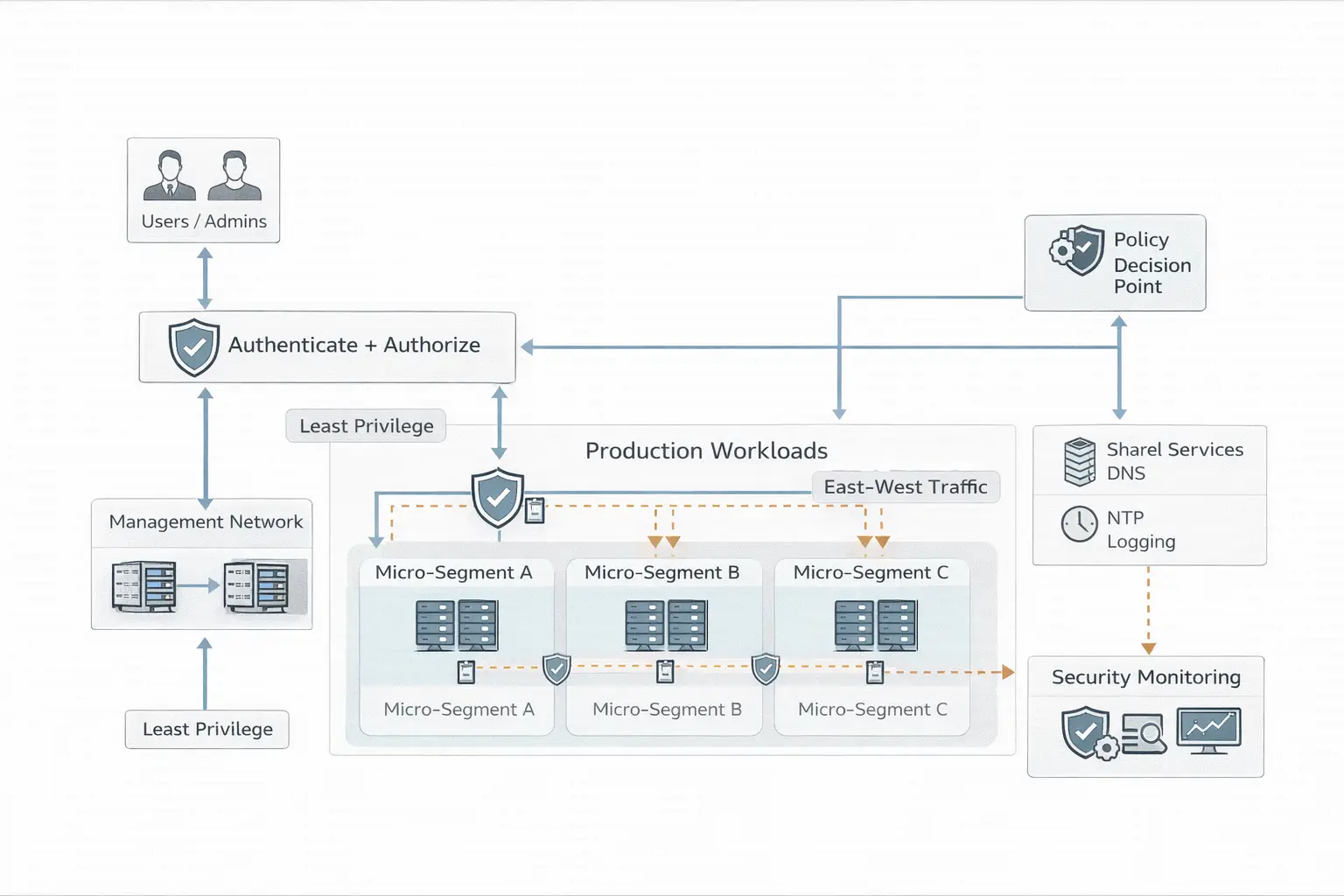

8) Cyberbeveiligingsarchitectuur (inbreuk veronderstellen, laterale beweging voorkomen)

In 2026 is het meest voorkomende “grote incident” patroon nog steeds: initiële toegang → privilege-escalatie → zijwaartse beweging → impact. Datacenters verkleinen de ontploffingsradius door netwerken zo te ontwerpen dat compromittering verspreidt zich niet gemakkelijk.

Moderne praktijken

- Microsegmentatie (oost-westbeweging beperken)

- Zero Trust Architecture-principes (beleidshandhaving dicht bij de bron)

- Catalogi voor continue bewaking en regeling afgestemd op erkende baselines zoals NIST SP 800-53 Rev. 5.

- Besturingselementen in kaart brengen naar CIS Controls v8 voor prioritering en looptijdplanning

9) Gegevensbeveiliging (sleutels, versleuteling, bewaring en herstel)

Fysieke beveiliging en cyberbeveiliging komen samen in de gegevenslaag. Als aanvallers fysiek bij systemen kunnen komen - of zich kunnen voordoen als geautoriseerde operators - dan is sleutelbeheer, encryptie en back-upintegriteit bepalen of er sprake is van een inbreuk of een gebeurtenis die het einde van een bedrijf betekent.

Moderne praktijken

- Encryptie in rust en tijdens transport met afdwingbaar beleid

- HSM-gebaseerde sleutelbescherming voor hoogwaardige omgevingen

- Onveranderlijke / manipulatiebestendige back-ups en geteste herstelpaden

- Naleving realiteitscontrole: PCI DSS v4.0 is de actieve standaard en tegen 2026 zijn de vereisten volledig van kracht voor de betaalomgeving.

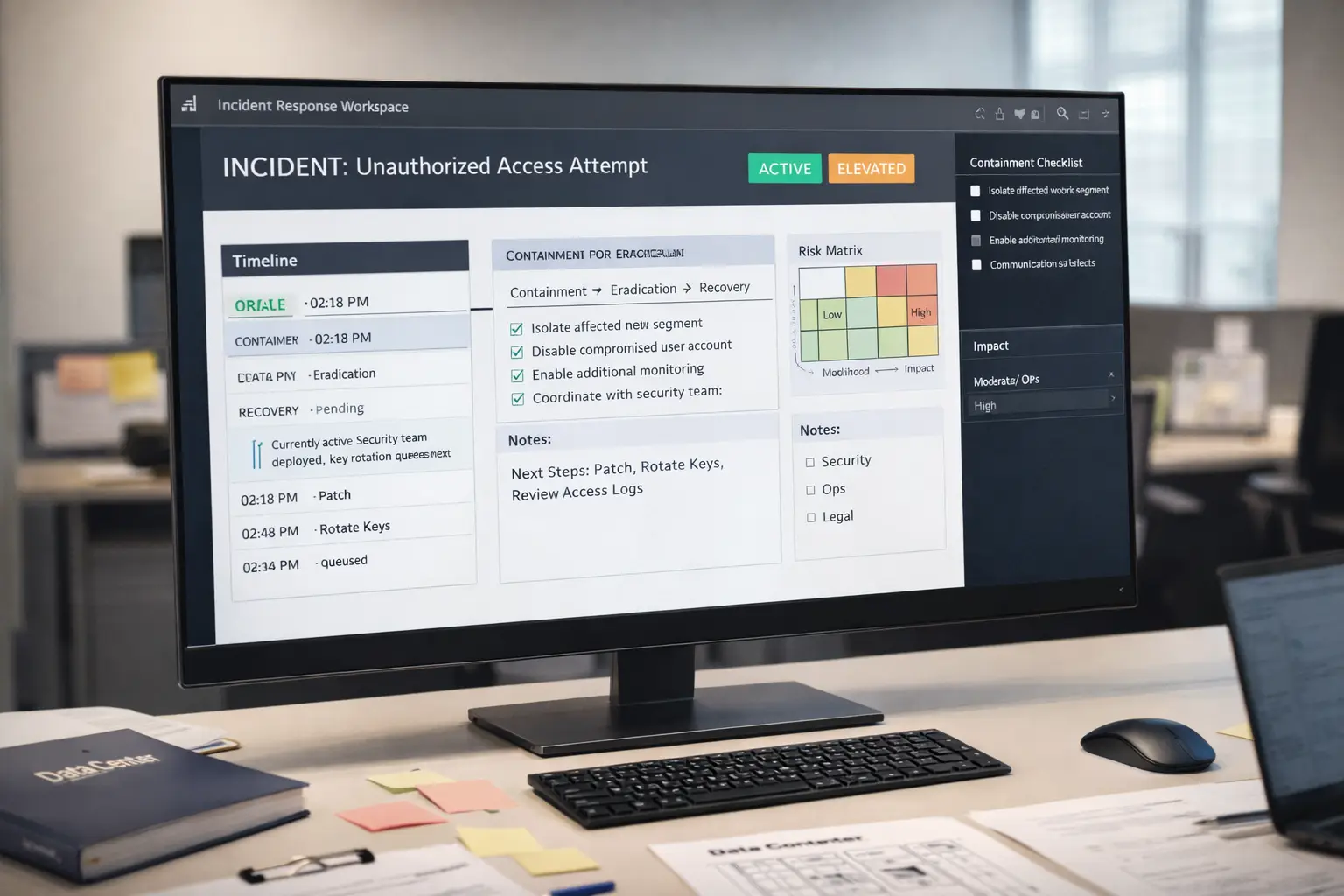

10) Operationeel bestuur, beleid & training (de laag die de rest echt maakt)

Technologie werkt niet vanzelf. De beveiliging wordt grotendeels bepaald door hoe mensen zich gedragen onder stress: telefoontjes na sluitingstijd, dringende verzoeken van klanten, mislukte wijzigingsvensters en “deze ene keer” uitzonderingen.

Dit is waar de 2026 richtlijn bijzonder duidelijk is: beveiliging moet bestuurbaar, meetbaar en eigendom zijn. De toevoeging van NIST CSF 2.0 van “Regeren” past hier perfect - beveiliging is niet alleen een technische functie; het is een risicofunctie van de onderneming.

Moderne praktijken

- Tafeloefeningen (inbraak, ransomware, insider, ketencompromittering)

- Red-team / blue-team testen in fysieke + cyberscenario's

- Bestuur van de verkoper (regels voor toegang op afstand, logboekregistratie, verlopen, periodieke hergoedkeuring)

- BC/DR-afstemming via raamwerken voor bedrijfscontinuïteit zoals ISO 22301

Conclusie: beveiliging is een systeem, geen checklist

Een “tien-lagen” model gaat niet over het toevoegen van complexiteit-het gaat over het bouwen van gecontroleerde overlapping Zodat geen enkele storing een catastrofale gebeurtenis wordt. In 2026 verbinden de sterkste beveiligingsprogramma's voor datacenters zich:

- Faciliteitszonering + identiteitsborging

- Fysieke gebeurtenissen + SOC-correlatie

- Toegangsrechten + cybersegmentatie

- discipline sleutelbescherming + herstel

Gebruik ISO 27001 als ruggengraat voor governance, pas Zero Trust-concepten toe op zowel identiteits- als netwerkontwerp, stem fysieke beveiliging af op DC-standaarden zoals TIA-942 en EN 50600 waar van toepassing en houd Tier-ratings in hun juiste baan (beschikbaarheidstopologie-niet beveiliging).

Hoe Azura Consultancy u kan helpen om “Defense-in-Depth” te operationaliseren”

Ontwerpen tien lagen van beveiliging is eenvoudig op papier. Ze laten samenwerken - dag na dag, tussen mensen, processen en technologie - is waar de meeste datacenters de wrijving voelen: inconsistente toegangsregels, gaten tussen fysieke beveiliging en cyberbewaking, onduidelijk eigendom en controles die zich niet vertalen in controleerbaar bewijs.

Azura Consultancy helpt organisaties om de beveiligingsintentie om te zetten in technische, controleerbare resultaten door de beveiligingsarchitectuur af te stemmen op de realiteit van bedrijfskritische operaties (beschikbaarheid, onderhoudbaarheid, compliance en contractor-intensieve workflows). Ons werk omvat het ontwerp van datacenters, technische due diligence en implementatieondersteuning, zodat het beveiligingsmodel niet alleen “aanbevolen” is, maar bouwbaar, operationeel en testbaar.

Beveiliging van datacenters omzetten in operationeel bewijs

Azura Consultancy helpt eigenaren, exploitanten en investeerders bij het ontwikkelen van een verdediging-in-depth die echt werkt - het integreren van fysieke beveiliging, identiteit, monitoring en governance in een beveiligingsbeleid dat u kunt controleren, gebruiken en vertrouwen. Neem vandaag nog contact met ons op!

Waar Azura de meeste waarde levert voor datacenterbeveiliging

1) Beveiliging door ontwerp (fysieke + MEP + operationele integratie)

We integreren fysieke beveiliging, toegangscontrole en bewakingseisen in het bredere faciliteitsontwerp, zodat de perimeter, mantra's, zonering en drempels voor kritieke ruimten zijn afgestemd op veerkracht, onderhoud en operationele beperkingen (en niet later worden toegevoegd).

2) Geconvergeerd bestuur: toegang tot faciliteiten koppelen aan cybercontroles

Moderne beveiliging is afhankelijk van hoe goed uw identiteitsmodel, toegangsrechten en monitoringworkflows over domeinen heen op elkaar aansluiten. Wij helpen bij het definiëren van de “handdruk” tussen fysieke toegangsgebeurtenissen en logische toegangshouding, De traceerbaarheid verbeteren en blinde vlekken bij onderzoeken en audits verkleinen.

3) Onafhankelijke technische due diligence die valideert wat echt is

Voor eigenaars, kredietverstrekkers en investeerders voeren we het volgende uit technische due diligence waaronder het beoordelen en evalueren van fysieke en ecologische veiligheidsmaatregelen (toegangscontrole, bewaking, brandbeveiliging en gerelateerde risicocontroles) naast de prestaties van de kerninfrastructuur en de gereedheid voor naleving.

Wat u Azura kunt laten doen (praktische resultaten)

- Ontwerp van beveiligings- en toegangscontrolesystemen afgestemd op de indeling van faciliteiten en operationele workflows

- Risicobeoordelingen van locaties en faciliteiten (wat ontbreekt, wat is overbodig, wat is oncontroleerbaar)

- Operationele gereedheid + bewijspakkettenBeleid, procedures, logboekverwachtingen, controlesporen en testscenario's die aantonen dat controles onder stress werken.

- Technische coördinatie voor MEP, brand/levensveiligheid, bewaking en veerkracht (zodat veiligheid niet ten koste gaat van onderhoudbaarheid)

- Specialistische analyse waar nodig (bijv. gevolgen voor luchtstroom/omsluiting in datahallen, certificeringsondersteuning en missiekritieke engineeringdiensten)

De uitkomst

Je krijgt een beveiliging die dat is:

- Gelaagd (geen single point of failure)

- Controleerbaar (duidelijke logboeken, eigendom en bewijs)

- Operationeel realistisch (werkt met aannemers, wijzigingen en onderhoudsvensters)

- Afgestemd op uptime-verwachtingen (beveiliging die betrouwbaarheid ondersteunt, niet tegenwerkt)