Slimme steden - stedelijke omgevingen waar digitale technologieën en onderling verbonden apparaten alles optimaliseren, van verkeersstromen tot energieverbruik - beloven meer efficiëntie, duurzaamheid en levenskwaliteit. Maar juist deze interconnectiviteit vergroot het oppervlak voor cyberaanvallen exponentieel. Hieronder gaan we in op de uitdagingen van het beveiligen van slimme steden, de gevolgen van inbreuken in de praktijk en best practices voor het beveiligen van kritieke stedelijke infrastructuur.

Bovenal moeten steden gebruik maken van bewezen raamwerken en samenwerkingsverbanden om een adaptieve beveiligingsposture op te bouwen die kan meegroeien met hun groeiende digitale ecosystemen.

Het groeiende doelwit

Tegen het einde van 2023 waren er 16,6 miljard verbonden IoT-apparaten wereldwijd zal naar verwachting stijgen tot 30 miljard tegen 2030, waarvan vele smart-city functies hebben zoals verkeerssensoren, slimme meters en openbare veiligheidssystemen. Elk nieuw apparaat vormt een potentieel toegangspunt voor aanvallers en de diversiteit aan protocollen, leveranciers en oudere systemen maakt uitgebreide beveiliging een complexe taak.

Diverse en veranderende bedreigingen

Deze samensmelting van domeinen, gecombineerd met een snel groeiende IoT-voetafdruk en in de cloud geleverde diensten, vergroot het potentiële aanvalsoppervlak enorm. Bedreigende actoren hebben zich hierop aangepast en maken gebruik van geraffineerde campagnes in meerdere fasen die kwetsbaarheden in software kunnen uitbuiten, toeleveringsketens kunnen kapen en toegang door insiders kunnen gebruiken om essentiële stedelijke functies te verstoren.

Slimme steden hebben te maken met een breed spectrum aan cyberbedreigingen:

- Malware en ransomwaregericht op centrale beheerplatforms

- DDoS (Distributed Denial-of-Service)aanvallen gericht op het lamleggen van essentiële diensten

- Bedreigingen van binnenuitgevoelige gegevens van binnenuit beschadigen

- Aanvallen op de toeleveringsketendoor onveilige IoT-componenten van derden

Deze bedreigingen komen voort uit de integratie van IT (informatietechnologie) met OT (operationele technologie) in transport-, nuts- en openbare veiligheidssystemen.

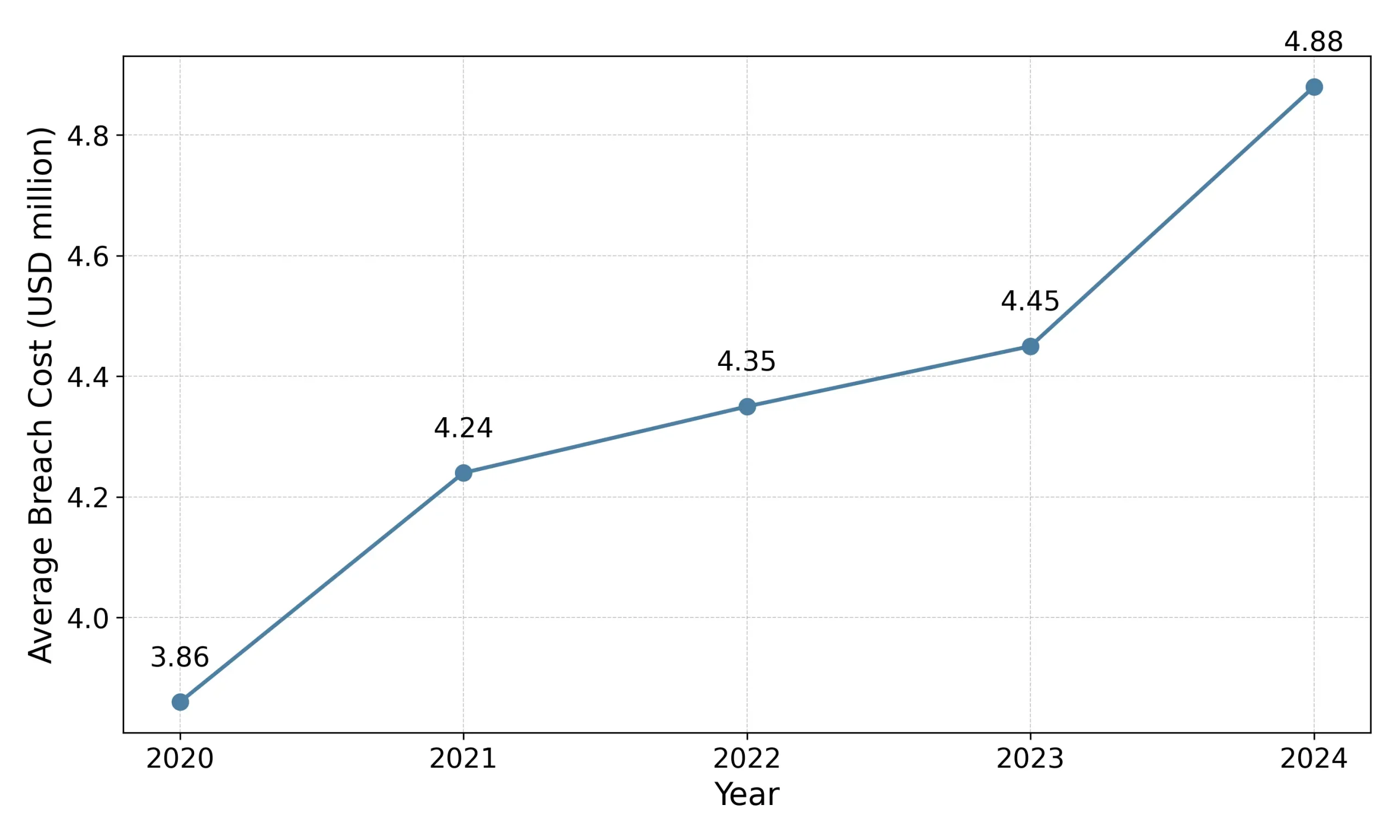

Financiële en operationele impact

Stedelijke centra zijn in toenemende mate afhankelijk van realtime gegevens en geautomatiseerde besturingen voor het beheer van kritieke diensten - stroomdistributie, waterzuivering, transportnetwerken en noodreactiesystemen.

Wanneer deze digitale systemen in gevaar komen, reiken de gevolgen veel verder dan IT-budgetten: uitval van de dienstverlening kan de openbare veiligheid in gevaar brengen, het vertrouwen van burgers ondermijnen, boetes opleggen en lokale economieën beïnvloeden.

Gemeenten kunnen niet alleen worden geconfronteerd met de directe kosten van inperking van de inbreuk en herstel van het systeem, maar ook met kosten op de langere termijn, zoals juridische kosten, boetes en reputatieschade. In veel gevallen betekent de complexiteit van onderling afhankelijke infrastructuren dat een aanval op één subsysteem snel kan doorwerken in andere subsystemen, waardoor zowel de omvang als de kosten van herstel toenemen.

Wanneer de stedelijke infrastructuur wordt doorbroken, kunnen de gevolgen ernstig zijn:

- De gemiddelde kosten wereldwijd van datalekken in 2023 was USD 4,45 miljoenvolgens IBM - waarschijnlijk hoger voor gemeenten gezien hun kritieke diensten en verplichtingen op het gebied van openbare veiligheid.

- In de VS, 135 miljard dollar is gepland voor uitgaven aan cyberbeveiliging in 2024, maar slechts 44% (USD 59,4 miljard) wordt toegewezen aan sectoren als energie, gezondheidszorg, transport, water en afval, waardoor ze onvoldoende worden beschermd. De Onafhankelijke.

- Uit een rapport van het Australische Directoraat Signalen bleek dat 11% van alle cyberbeveiligingsincidenten had het afgelopen jaar betrekking op kritieke-infrastructuursectoren (elektriciteit, gas, water, vervoer, onderwijs).

- Er waren ongeveer 500 openbaar gemaakte IoT-gerelateerde datalekken in 2023, wat de kwetsbaarheid van zelfs "eenvoudige" sensornetwerken onderstreept.

Casestudie: Stroomuitval op het Iberisch schiereiland (28 april 2025)

Op 28 april 2025 trok een massale stroomstoring over Spanje, Portugal en delen van Zuid-Frankrijk - tot nu toe de grootste in Europa - als een grimmige waarschuwing voor wat het uitvallen van elektriciteit in het hele land teweeg kan brengen.

In minder dan een minuut daalde de productie van Spanje van 27 GW naar iets meer dan 12 GW - een daling van 15 GW die onmiddellijk de interconnectie Spanje-Frankrijk verbrak en rollende onderbrekingen over de internationale grenzen stuurde.

Hoewel onderzoekers later een cyberaanval uitsloten, laat deze gebeurtenis zien hoe snel kritieke diensten - van ziekenhuizen tot transportnetwerken - in een nationale noodsituatie tot stilstand kunnen komen.

Onderzoek en officiële bevindingen

Cyberaanval uitgesloten: Op 17 juni 2025 publiceerde de Spaanse minister voor Ecologische Transitie, Sara Aagesen, een rapport in opdracht van de regering waarin werd geconcludeerd dat er sprake was van geen cybersabotage. In plaats daarvan was de stroomstoring het gevolg van een opeenstapeling van overspanningen - veroorzaakt door een hoge penetratie van hernieuwbare energiebronnen op basis van inverters, onvoldoende conventionele inertie en storingen in de doorstroomprestaties van generatoren - die leidden tot het uitvallen van generatoren en het instorten van het systeem. theguardian.com.

ENTSO-E Panel van deskundigen

Mandaat en tijdlijn: ENTSO-E heeft op 12 mei 2025 een gezamenlijk panel van deskundigen gevormd in het kader van EU-verordening 2017/1485. Het panel heeft gegevens van 32 partijen verzameld en zal deze aanleveren:

- A feitelijk verslag (verwacht tegen 28 oktober 2025, waarschijnlijk eerder)

- A definitieve aanbevelingen rapport (2-3 maanden na het feitelijke rapport)

Toepassingsgebied: Ze onderzoeken waarom de eerste eenheden werden losgekoppeld, waarom de System Defence Plans mislukten en zullen de analyses van de Spaanse overheid en Red Eléctrica TSO in hun werk integreren. entsoe.eu.

Restauratie Chronologie

(Alle tijden CEST, 28 april → 29 april)

- 12:33 Verduistering in Spanje, Portugal (en kort in ZW Frankrijk)

- 12:35 Zwarte-startprocedures beginnen

- 13:04 Koppeling Marokko-Spanje weer onder spanning

- 13:35 Interconnector Oost-Frankrijk-Spanje weer van stroom voorzien

- 18:36 220 kV koppellijn Portugal-Spanje weer van stroom voorzien

- 21:35 400 kV koppellijn Portugal-Spanje weer van stroom voorzien

- 00:22 (29 apr) Portugal transportsysteem volledig hersteld

- 04:00 (29 apr) Spanje transmissiesysteem volledig hersteld ferc.gov.

Slachtoffers & Belastingimpact

- Doden/gewonden: Ongeveer 7 doden in Spanje, 1 in Portugal, en >25 niet-dodelijke verwondingen (bijvoorbeeld door generatordampen of kaarsvuur).

- Uitgeschakelde belasting: Piek nabij 30 GW voor black-start en.wikipedia.org.

Reactie- en veerkrachtmaatregelen van de EU

- EIB-lening van €1,6 miljard: Op 16 juni 2025 hechtte de Europese Investeringsbank haar goedkeuring aan de financiering van een nieuwe onderzeese interconnector van 400 km (Golf van Biskaje), waardoor de capaciteit tussen Spanje en Frankrijk verdubbeld wordt. 2,8 GW naar 5 GW tegen 2028 - van cruciaal belang om de EU-doelstelling van 15% grensoverschrijdende connectiviteit tegen 2030 te halen reuters.nl

Deze updates versterken dat het verlies van 15 GW aan opwekking een technische cascade was en geen cyberaanval, en hebben al geleid tot diepgaand onderzoek en grote investeringen in het versterken van het netwerk in heel Europa.

Slimme steden beveiligen - Beste praktijken en kaders

Voor het ontwikkelen van een veerkrachtige cyberbeveiligingsstrategie voor slimme steden is meer nodig dan specifieke oplossingen. Er is een allesomvattende, defense-in-depth aanpak nodig die technologie, processen en mensen omvat.

Normen en naleving Uit overwegingen blijkt dat er belangrijke wetten, richtlijnen en certificeringsschema's op EU-niveau zijn die concrete beveiligingseisen stellen aan apparaten en diensten die op het publiek zijn gericht:

Naleving van regelgeving en EU-cyberwetgeving

Naast vrijwillige kaders moeten implementaties van smart-cities voldoen aan een groeiend aantal bindende EU-eisen, zowel horizontaal als sectoraal, die beveiliging door ontwerp, rapportage van incidenten, veerkrachttesten en (in veel gevallen) certificering door derden verplicht stellen:

Normen en naleving Uit overwegingen blijkt dat er belangrijke wetten, richtlijnen en certificeringsschema's op EU-niveau zijn die concrete beveiligingseisen stellen aan apparaten en diensten die op het publiek zijn gericht:

- NIS-richtlijn & NIS2

- De originele Richtlijn netwerk- en informatiebeveiliging (NIS) (2016) en zijn opvolger NIS2 (2024) verplichten "exploitanten van essentiële diensten" (bijv. energie, vervoer, water, digitale infrastructuur) en bepaalde leveranciers van digitale diensten om op risico gebaseerde beveiligingsmaatregelen te implementeren en om ENISA-aangewezen Computer Security Incident Response Teams (CSIRT's) binnen strikte termijnen op de hoogte te stellen.

- EU-wet inzake cyberbeveiliging en certificeringsregelingen

- Stelt het eerste EU-brede kader vast voor vrijwillig (en uiteindelijk verplichte) product- en dienstencertificering (bijv. "Cybersecurity Certification Scheme for IoT"). Fabrikanten van slimme stadsapparaten kunnen deze programma's gebruiken om aan te tonen dat ze voldoen aan robuuste, pan-Europese beveiligingsrichtlijnen.

- ETSI EN 303 645 ("Basisbeveiliging voor consumenten IoT")

- Deze standaard, waarnaar nu wordt verwezen in het EU-beleid, legt minimale vereisten vast (unieke referenties, veilige updatemechanismen, beleid voor openbaarmaking van kwetsbaarheden) waaraan publiek toegankelijke sensoren en gateways "out of the box" moeten voldoen.

- GDPR en ePrivacy

- Elk apparaat dat persoonlijke gegevens verzamelt of verwerkt - kentekenlezers, slimme camera's, openbare wifi-toegangspunten - moet voldoen aan gegevensbescherming door ontwerp en standaardmet DPIA's (Data Protection Impact Assessments) en meldplichten voor inbreuken op de Algemene Verordening Gegevensbescherming.

- Sectorale wetten (DORA, Cyberweerbaarheidswet, eIDAS, Richtlijn radioapparatuur)

- Diensten voor de financiële sector (geldautomaten, betaalkiosken) vallen onder de Wet Digitale Operationele Veerkracht (DORA). De inkomende Cyberweerbaarheidswet heeft betrekking op hardware/softwareproducten die in de EU worden verkocht, en eIDAS 2.0 zal de lat voor verbonden identiteitsapparaten hoger leggen. Ondertussen is de Richtlijn radioapparatuur stelt "essentiële eisen" aan elk apparaat dat radiosignalen uitzendt of ontvangt.

Stedenbouwkundigen en IT/OT-beheerders moeten hun beleid op elkaar afstemmen om strenge toegangscontroles, continu toezicht en gestandaardiseerde procedures af te dwingen. Governancestructuren moeten rollen en verantwoordelijkheden formaliseren voor risicobeoordeling, reactie op incidenten en voortdurende naleving, terwijl investeringen in personeelstraining ervoor zorgen dat het personeel nieuwe bedreigingen kan herkennen en tegengaan.

Bovenal moeten steden gebruik maken van bewezen raamwerken en samenwerkingsverbanden om een adaptieve beveiligingsposture op te bouwen die kan meegroeien met hun groeiende digitale ecosystemen.

- Netwerksegmentatie en Zero Trust

- Kritische OT-netwerken isoleren van algemene IT- en publieksgerichte systemen

- Toegang met minimale privileges en continue verificatie afdwingen

- Veilig beheer van de levenscyclus van apparaten

- Krachtige verificatie, regelmatige firmware-updates en scannen op kwetsbaarheden afdwingen

- Apparaten die het einde van hun levensduur hebben bereikt en geen patches meer kunnen ontvangen, buiten gebruik stellen of vervangen

- Continue bewaking en respons bij incidenten

- Implementeer SIEM (Security Information and Event Management) voor realtime waarschuwingen

- Speciale responsteams opzetten en regelmatig oefeningen houden

- Normen en naleving

- Volg raamwerken zoals het Cybersecurity Framework van NIST en de "Cybersecurity Best Practices for Smart Cities" van CISA, zoals hierboven beschreven.

- Sectoroverschrijdende samenwerking

- Informatie over bedreigingen delen tussen nutsbedrijven, transportbedrijven en openbare veiligheidsdiensten

- Publiek-private partnerschappen aangaan voor gezamenlijke oefeningen en training

Uitgavenprognoses cyberbeveiliging

De wereldwijde uitgaven aan cyberbeveiliging zullen naar verwachting sterk toenemen tot het einde van het decennium, als gevolg van zowel de toenemende frequentie van aanvallen met grote gevolgen als de groeiende omvang van verbonden infrastructuur.

Volgens Grand View Research zullen de investeringen in de Verenigde Staten naar verwachting stijgen van 65,83 miljard dollar in 2024 tot 120,37 miljard dollar in 2030 - een stijging van meer dan 80%.

Europa volgt een vergelijkbaar traject, met budgetten die in dezelfde periode stijgen van 56,96 miljard dollar naar 107,50 miljard dollar, en de regio Azië-Pacific zal naar verwachting zijn uitgaven voor cyberbeveiliging meer dan verdubbelen van 61,43 miljard dollar naar 146,30 miljard dollar.

Deze aanhoudende groei onderstreept een industriebrede erkenning dat traditionele verdedigingsmechanismen niet langer toereikend zijn in een tijdperk dat wordt gekenmerkt door cloudservices, werk op afstand en een steeds breder scala aan netwerkapparaten.

Voor slimme stadsinfrastructuur-Waar verkeerssignalen, elektriciteitsnetten, waterzuiveringsinstallaties, openbare veiligheidscommunicatie en milieusensoren allemaal online zijn en van elkaar afhankelijk zijn, is deze toename in investeringen in cyberbeveiliging bijzonder kritisch.

Naarmate stedelijke omgevingen miljoenen nieuwe IoT-eindpunten inzetten en operationele technologie (OT) integreren met informatiesystemen, vermenigvuldigt het aanvalsoppervlak zich en kan een succesvolle inbreuk een kettingreactie teweegbrengen in verschillende diensten, met alle gevolgen van dien: verlamming van het verkeer, uitschakeling van nutsvoorzieningen of een gecompromitteerde reactie op noodsituaties.

Door robuuste budgetten toe te wijzen aan bedreigingsdetectie, zero-trust architecturen, veilig apparaatbeheer en mogelijkheden om op incidenten te reageren, kunnen stedelijke overheden en hun technologiepartners veerkrachtige digitale backbones bouwen die niet alleen bescherming bieden tegen huidige bedreigingen, maar zich ook aanpassen aan de veranderende tactieken van geavanceerde tegenstanders.

Klaar om je stad klaar te maken voor de toekomst?

Slimme expertise voor slimme steden

Azura Consultancy brengt diepgaande, multidisciplinaire expertise in elke fase van smart-city en infrastructuurontwikkeling. Met een staat van dienst die stedelijke energiesystemen, telecomnetwerken, datacenters en digitale transformatieprogramma's omvat, combineren onze teams technische nauwkeurigheid met strategische visie.

Of u nu een nieuwe districtskoelcentrale opstart, oudere elektriciteitsnetten moderniseert of IoT in transportcorridors integreert, de holistische aanpak van Azura zorgt ervoor dat u voldoet aan de budget-, planning-, kwaliteits- en duurzaamheidsdoelstellingen.

- ICT-consultancydienstenleveren van end-to-end IT-strategie, systeemintegratie en beheerde diensten op maat van gemeentelijke behoeften

- ProjectbeheerPMO-opzet, risicobeheer en agile levering voor complexe programma's met meerdere belanghebbenden.

- Wijkenergieoplossingenomvat verwarming, koeling en warmtekrachtkoppelingssystemen om het energieverbruik in de stad te optimaliseren

- Energie en energiedienstenvan netstabiliteitsbeoordelingen tot studies naar integratie van hernieuwbare energiebronnen

- Infrastructuur voor slimme stedenOntwerp van onderling verbonden sensornetwerken, commando- en controleplatforms en digitale tweelingen.

- Modellering Van Gebouwinformatie3D/4D-modellering, opsporing van botsingen en optimalisatie van de levenscycluskosten mogelijk maken.

- Alternatieve energie-oplossingenadvies over projecten voor zonne-energie, windenergie en energieopslag

- Oplossingen voor stadsverwarming en Oplossingen voor stadskoelinggarandeert thermisch comfort met maximale efficiëntie

- Geografische informatiesystemenActiva in kaart brengen, ruimtelijke analyse uitvoeren en noodreactieplanning ondersteunen

- Technische due diligenceHaalbaarheids- en risicostudies voor technische projecten en Lender's Due-Diligence Advisory (LTA)-diensten.

- Ontwerp van telecommunicatienetwerkenleveren van veerkrachtige backhaul- en last-mile-oplossingen met hoge capaciteit

- Oplossingen Voor Datacenterontwerp en Advies over datacentersoptimaliseren van stroom, koeling en redundantie voor bedrijfskritische faciliteiten

- Gespecialiseerde Technische Diensten van structurele analyse tot milieueffectbeoordeling

Door deze diensten onder één dak te combineren, stuurt Azura toekomstige projecten in de richting van naadloze uitvoering en veerkracht op de lange termijn. Bij de lancering van een greenfield smart-lighting programma werken onze ICT- en GIS-teams bijvoorbeeld samen om de activa van lantaarnpalen in kaart te brengen en veilige netwerktopologieën te ontwerpen, terwijl onze projectmanagers zorgen voor een tijdige uitrol en afstemming met de belanghebbenden.

Tegelijkertijd evalueren onze energiespecialisten onsite hernieuwbare energiebronnen en opslag, en controleren onze due-diligence experts de capaciteiten van leveranciers, zodat u profiteert van een gesynchroniseerd, risicobewust leveringsmodel.

Of u nu een verouderde stadsverwarmingslus upgradet of een nieuw datagestuurd verkeersmanagementcentrum bouwt, Azura's geïntegreerde serviceportfolio betekent minder handoffs, duidelijkere verantwoording en een sterkere garantie dat uw smart-city visie werkelijkheid wordt.