Rechenzentren versagen nicht nur auf eine Art und Weise - und sie werden selten durch nur eine Schwachstelle angegriffen. Im Jahr 2026 betrachten die widerstandsfähigsten Betreiber Sicherheit als ein Bündel von sich gegenseitig verstärkenden Kontrollen in den Bereichen physischer Schutz, Identität, Netzwerke, Datenverarbeitung und täglicher Betrieb.

Dieser “Defense-in-Depth”-Ansatz ist jetzt noch wichtiger, da die Bedrohungen die verschiedenen Disziplinen vermischen: Ein Phishing-Versuch wird zu einem Versuch, einen Ausweis zu klonen; ein Auftragnehmer-Ticket wird zu einer Privilegienerweiterung; eine BMS-Remote-Sitzung wird zu einem Einstiegspunkt in kritische Netzwerke.

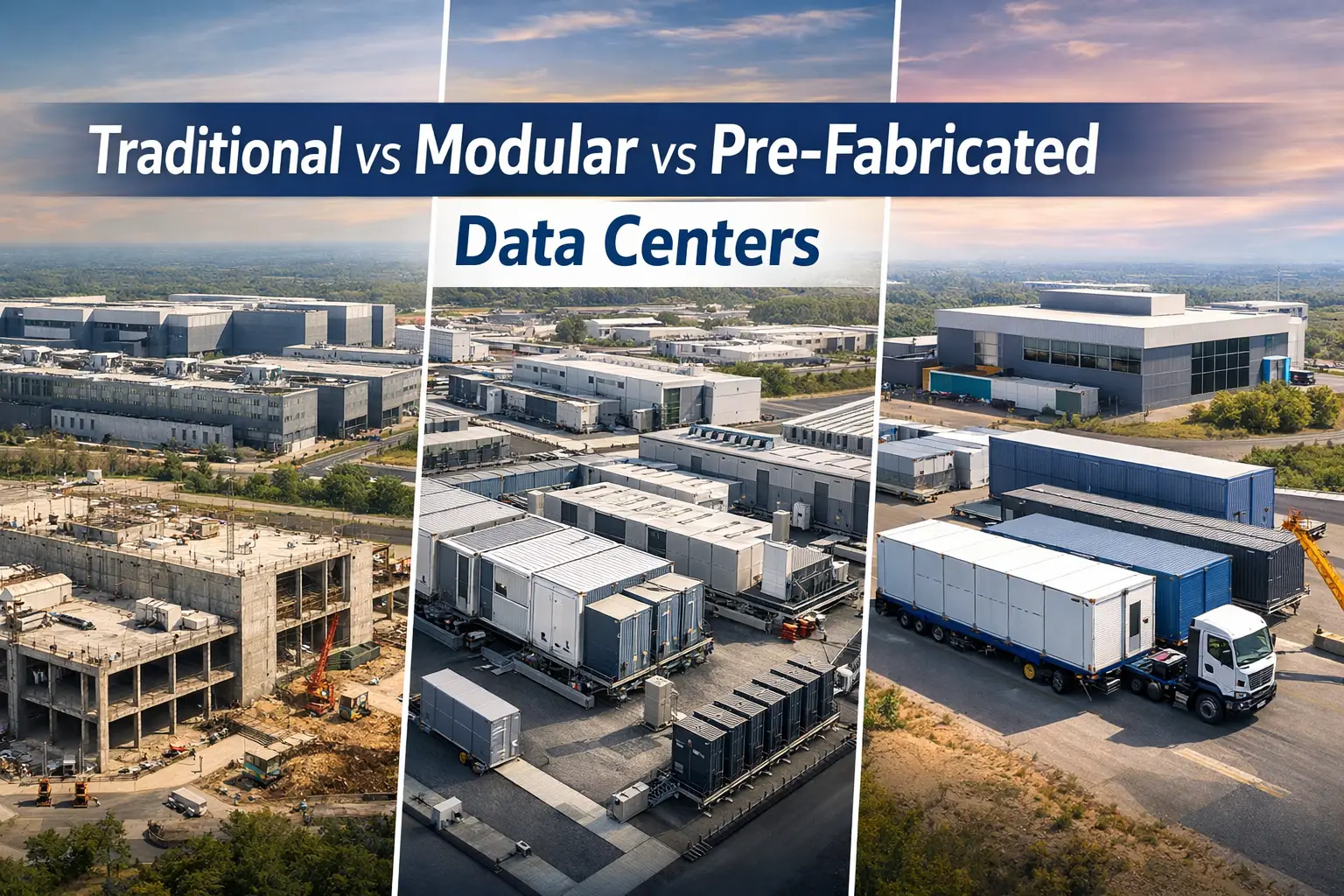

Im Folgenden finden Sie zehn praktische Sicherheitsebenen, die sich um geschäftskritische Rechenzentrumsressourcen legen. Jede Schicht ist für sich genommen wertvoll, aber die wahre Stärke ergibt sich aus ihrer Verbindung.

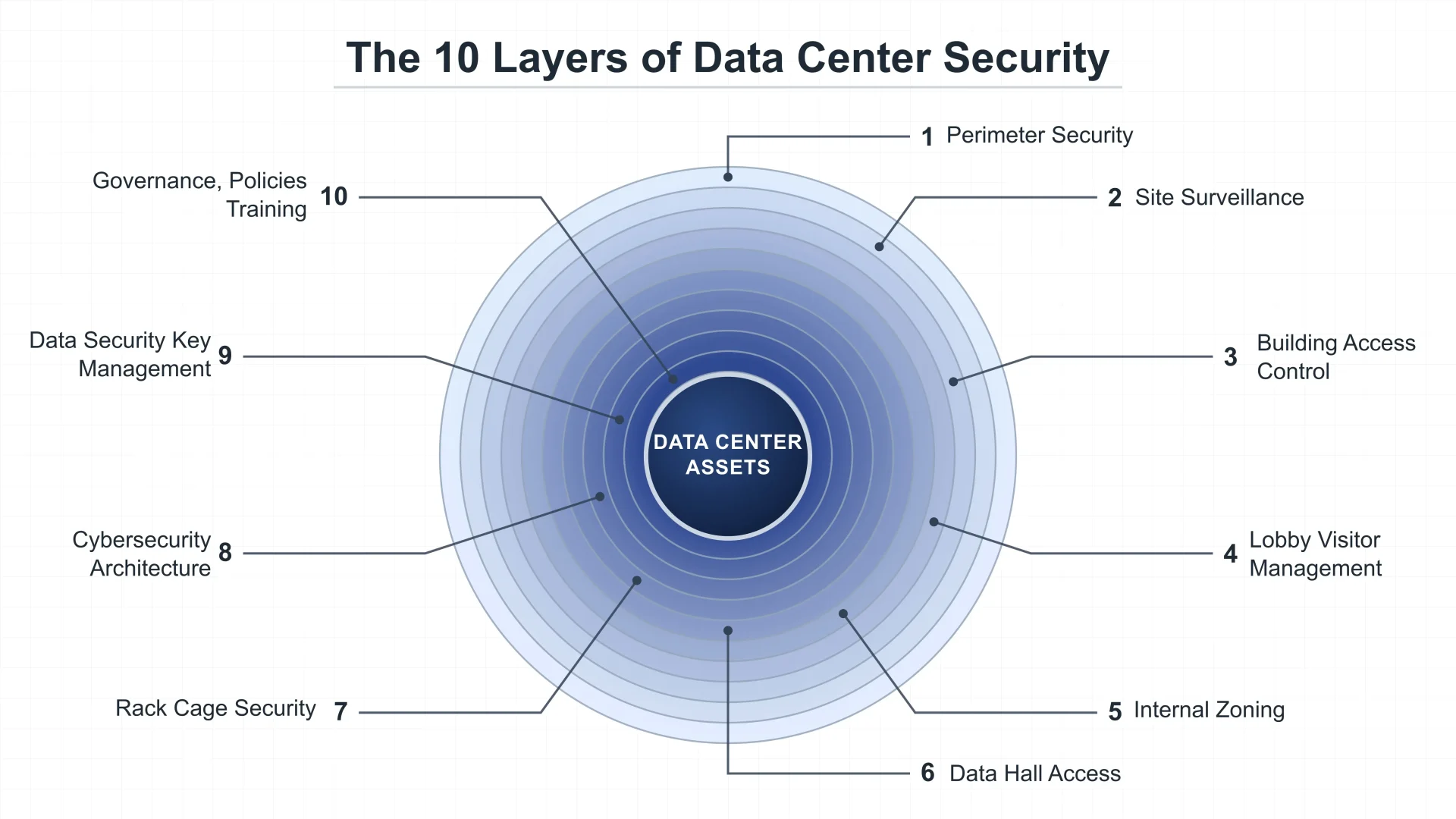

1) Perimetersicherheit (Bedrohungen außerhalb der Linie halten)

Bei Perimeterkontrollen geht es um Abschreckung, Verzögerung und Entdeckung. Das Ziel ist es, unbefugtes Eindringen zu verhindern und Zeit für eine Reaktion zu schaffen - besonders wichtig für Standorte mit großer Grundfläche, mehreren Toren oder nahem öffentlichen Zugang.

Best-Practice-Kontrollen

- Schutzzäune + Rammschutz (Poller / Schranken) bei Fahrzeugannäherungen

- Erkennung von Eindringlingen in den Perimeter (Zaunvibrationssensoren, Erdkabel, Radar/LiDAR, wo gerechtfertigt)

- Beleuchtung + Kameraabdeckung als System konzipiert (Vermeidung von “dunklen Taschen”, Vermeidung von Blendung)

- Anpassung der Standards: TIA-942 enthält Sicherheitsanforderungen im Rahmen der DC-Infrastruktur; EN 50600 befasst sich ebenfalls mit der physischen DC-Sicherheit auf strukturierte Weise

2) Überwachung vor Ort (sehen, korrelieren, reagieren)

Bei der Überwachung im Jahr 2026 geht es weniger um “mehr Kameras” als vielmehr um Korrelation und Arbeitsabläufe: die Umwandlung von Video, Alarmen und Zugangsereignissen in einen zuverlässigen Entscheidungszyklus. KI-Analysen können helfen, aber nur, wenn sie abgestimmt und gesteuert werden (Fehlalarme und “Alarmmüdigkeit” sind echte operative Risiken).

Moderne Praktiken

- Analytik mit Regeln, die Sie verteidigen können (Überqueren von Linien, Herumlungern, Entfernen von Gegenständen, Bewegung nach Feierabend)

- Korrelation der Ereignisse zwischen Kamera + Tür + Zaun + Bewegung für eine schnellere Überprüfung

- Klare Eskalationswege (SOC/GSOC-Disposition, Schweregrad des Vorfalls, Call-Out-Bäume)

Nützliche Rahmenverknüpfungen

- ISO 27001 unterstützt ein Governance-Modell für einheitliche Kontrollen und kontinuierliche Verbesserungen

3) Gebäudezugangskontrolle (die Eingangstür ist ein Identitätssystem)

Am Eingang ist die Aufgabe einfach: Nur befugte Personen kommen hinein - und nur unter den richtigen Bedingungen. Was sich geändert hat, ist die Denkweise: Identität ist nicht statisch. Der Zugang sollte das Risiko, die Rolle und den Kontext widerspiegeln.

Moderne Praktiken

- Physischer Multi-Faktor-Eingang (Ausweis + biometrischer Ausweis oder Ausweis + mobiler Ausweis)

- Mantraps / Verriegelungen für hochsensible Bereiche

- Rollen- und zeitgebundene Berechtigungen (schichtbasiert, projektbasiert, automatisches Auslaufen)

- Zero-Trust-Denken: jeden Zugriffsversuch als Verifizierungsereignis behandeln, nicht als Standardvertrauen

4) Lobby- und Besuchermanagement (Ihr Risiko mit der höchsten Varianz)

Besucher, Lieferanten und kurzfristige Auftragnehmer sind die ersten, bei denen es zu Prozessstörungen kommt, weil sie Schwankungen verursachen. Starke Standorte reduzieren dieses Risiko, indem sie den Umgang mit Besuchern strukturiert, protokolliert und eingeschränkt.

Moderne Praktiken

- Vorregistrierung + ID-Überprüfung und ausdrückliche Genehmigung des Sponsors

- Besucherausweise, die automatisch ablaufen

- Regeln für den begleiteten Zugang für sensible Bereiche

- Definierte “Nur-Gast”-Wege (nicht abschweifen - den Fluss gestalten)

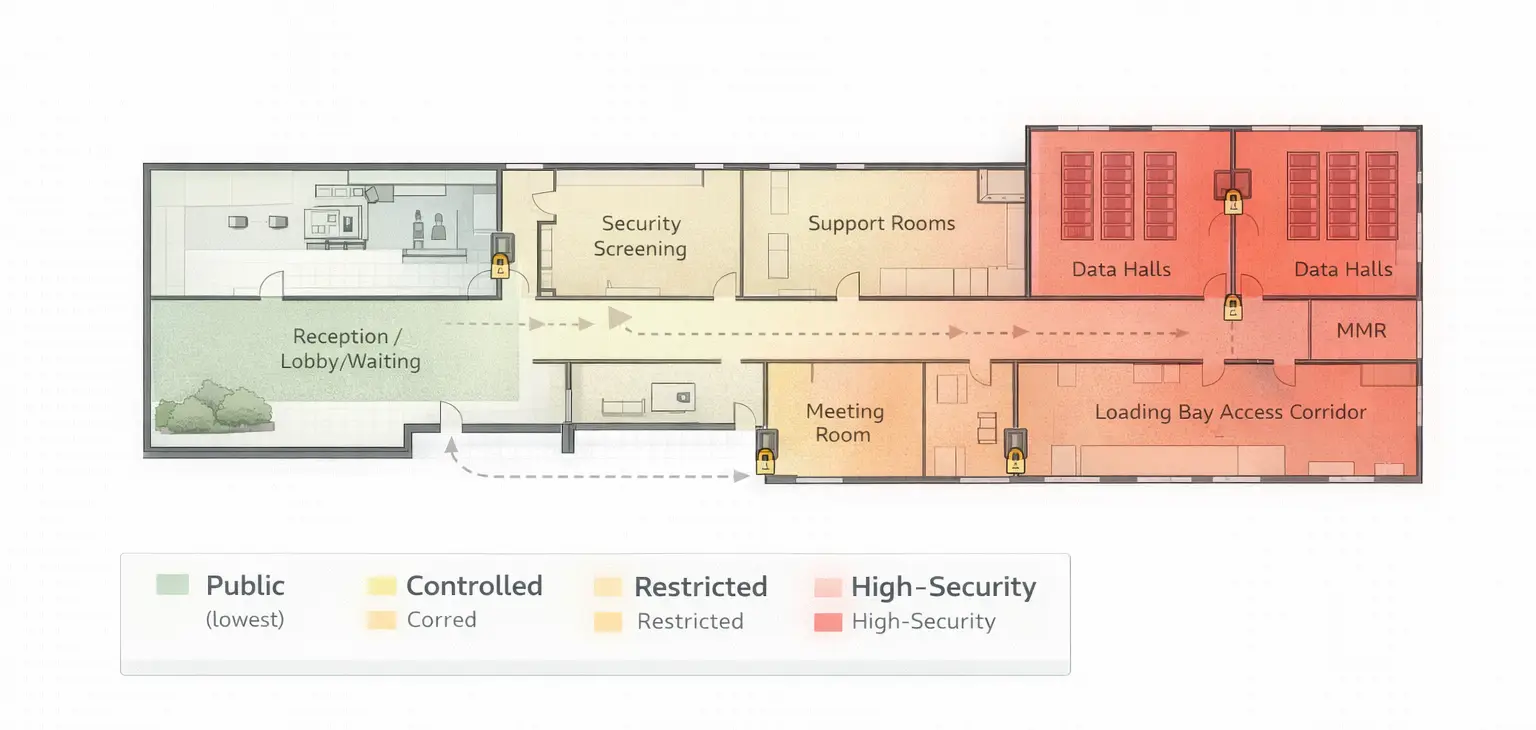

5) Interne Zonierung (Einschränkung der Bewegung innerhalb des Gebäudes)

Sobald man drinnen ist, wird der Sicherheitsauftrag zum “Need-to-Access”. Je mehr Sie die Einrichtung in Zonen unterteilen können, desto mehr können Sie sowohl die versehentliche Exposition als auch die absichtliche Bewegung von Insidern einschränken.

Moderne Praktiken

- Zonenbasierte Berechtigungen (Etage, Suite, Pod, MMR, Sicherheitsraum, Beladung)

- Integration von Aufzügen und Drehkreuzen (Berechtigungsnachweis für eingeschränkte Etagen erforderlich)

- Anti-Tailgating-Kontrollen an kritischen inneren Grenzen

6) Schwellenwerte für Datenhallen/Serverräume (Schutz des Kerns)

Der weiße Fleck ist der Ort, an dem Angreifer von einer Belästigung zu einer Katastrophe übergehen können. Hochsicherheitsbetreiber behandeln die Schwelle zur Datenhalle als Hochsicherheits-Checkpoint-und verknüpfen sie mit den operativen Verfahren.

Moderne Praktiken

- Zwei-Personen-Regel für hochsensible Umgebungen (wenn dies durch das Risiko gerechtfertigt ist)

- Biometrie mit Aktivitätserkennung (Reduzierung von Spoofing-Versuchen)

- Strenge Werkzeug-/Medienkontrolle (was kommt rein, was geht raus, wie wird es protokolliert)

7) Sicherheit von Gestellen und Käfigen (physischer Schutz vor Manipulationen + Rechenschaftspflicht)

Sicherheit auf Rack-Ebene ist besonders wichtig in Kolokation und Multi-Tenant Umgebungen, in denen die Nähe das Risiko erhöht. Ziel ist es, sicherzustellen, dass jede Schrankinteraktion zurechenbar und überprüfbar ist.

Moderne Praktiken

- Elektronische Regalschlösser mit Prüfpfaden (wer/wann/welche Tür)

- Käfige und Trennwände die den Mietergrenzen entsprechen

- Kennzeichnung von Vermögenswerten und Verwahrungskette für Laufwerke, NICs, Wechselmedien

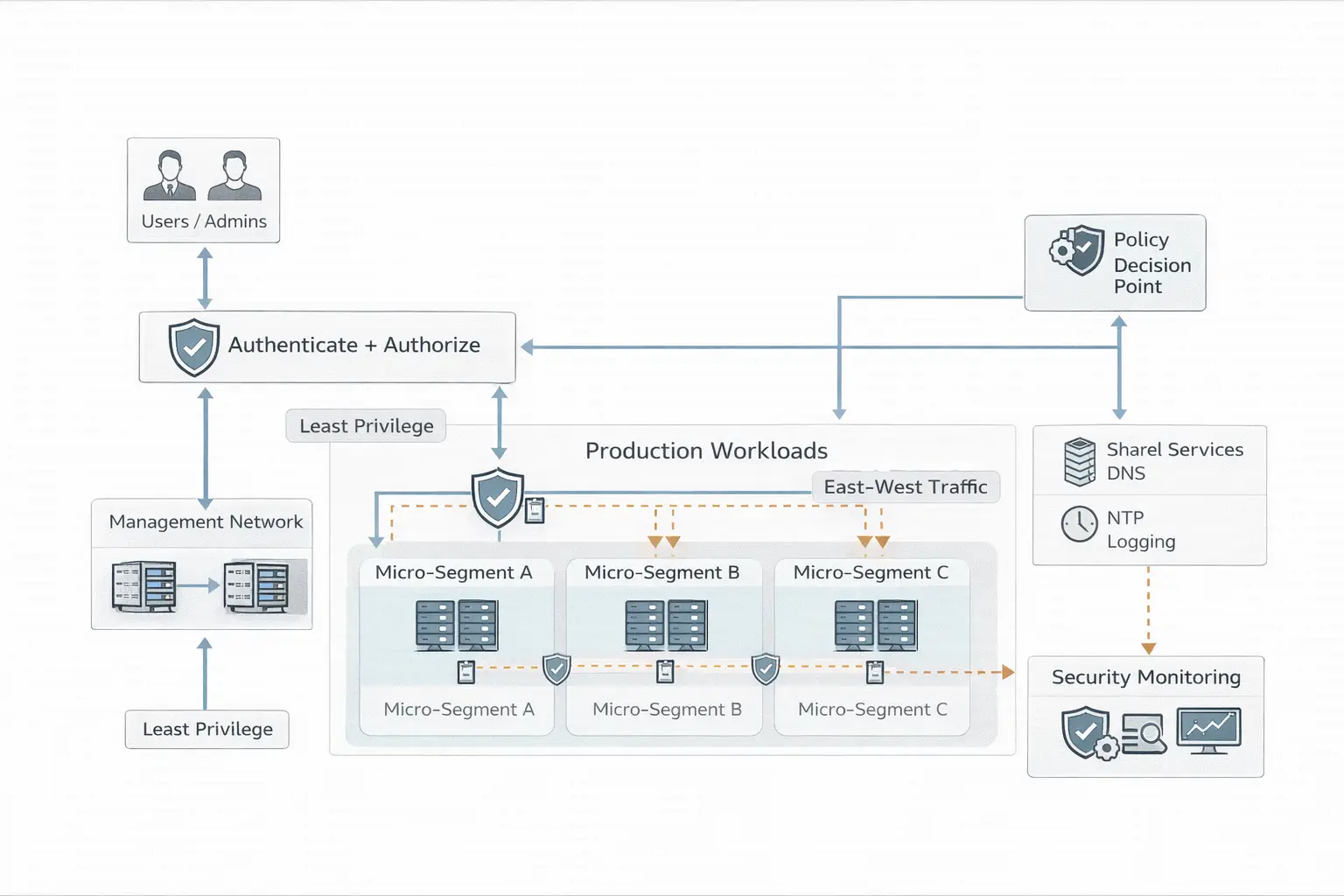

8) Cybersicherheitsarchitektur (Annahme eines Einbruchs, Verhinderung von Seitwärtsbewegungen)

Im Jahr 2026 ist das gängigste Muster für “große Vorfälle” immer noch: Erstzugang → Ausweitung der Rechte → seitliche Bewegung → Auswirkungen. Rechenzentren reduzieren den Explosionsradius, indem sie die Netzwerke so gestalten, dass die Kompromittierung verbreitet sich nicht leicht.

Moderne Praktiken

- Mikro-Segmentierung (Begrenzung der Ost-West-Bewegung)

- Grundsätze der Zero-Trust-Architektur (Durchsetzung der Politik in der Nähe der Ressource)

- Kataloge zur kontinuierlichen Überwachung und Kontrolle an anerkannten Grundlagen wie NIST SP 800-53 Rev. 5 ausgerichtet.

- Steuerung des Mappings zu CIS Controls v8 für Priorisierung und Reifegradplanung

9) Datensicherheit (Schlüssel, Verschlüsselung, Aufbewahrung und Wiederherstellung)

Physische Sicherheit und Cybersicherheit treffen auf der Datenebene aufeinander. Wenn Angreifer physisch in Systeme eindringen können - oder sich als autorisierte Bediener ausgeben - dann Schlüsselverwaltung, Verschlüsselung und Sicherungsintegrität festzustellen, ob es sich um eine Sicherheitsverletzung oder ein geschäftsschädigendes Ereignis handelt.

Moderne Praktiken

- Verschlüsselung im Ruhezustand und bei der Übertragung mit durchsetzbarer Politik

- HSM-gestützter Schlüsselschutz für hochwertige Umgebungen

- Unveränderliche/manipulationssichere Backups und getestete Wiederherstellungspfade

- Überprüfung der Einhaltung der Vorschriften: PCI DSS v4.0 ist der aktive Standard, und bis 2026 werden seine Anforderungen für das Zahlungsumfeld vollständig in Kraft sein

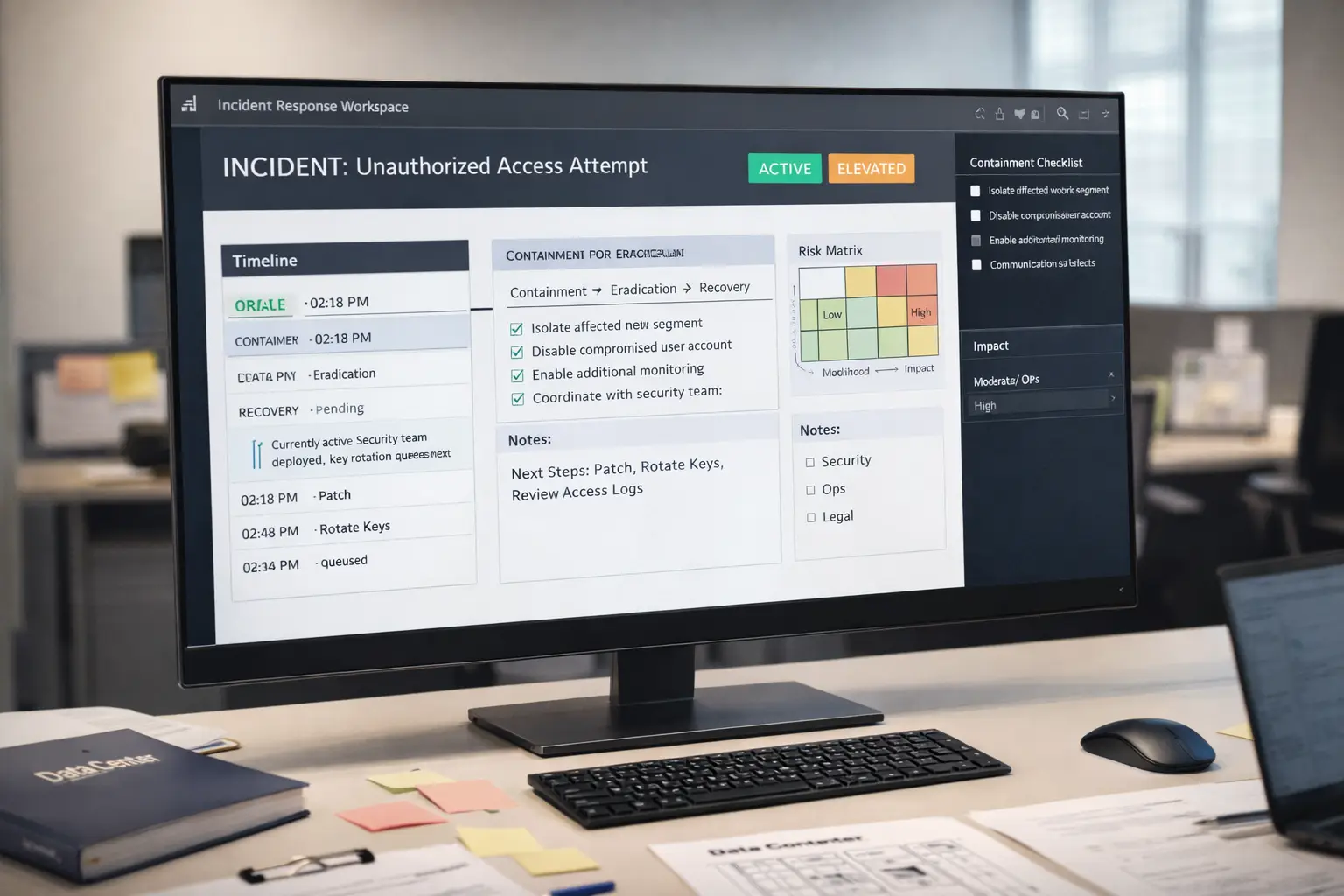

10) Operative Governance, Richtlinien und Schulungen (die Ebene, die den Rest erst möglich macht)

Die Technik läuft nicht von selbst. Die Sicherheitslage wird weitgehend davon bestimmt, wie sich Menschen unter Stress verhalten: Anrufe nach Feierabend, dringende Kundenanfragen, fehlgeschlagene Änderungen und “nur dieses eine Mal”-Ausnahmen.

In diesem Punkt ist der Leitfaden 2026 besonders klar: Sicherheit muss steuerbar, messbar und kontrollierbar sein. Die Ergänzung des NIST CSF 2.0 durch “Regieren” passt perfekt hierher - Sicherheit ist nicht nur eine technische Funktion, sondern auch eine Unternehmensrisikofunktion.

Moderne Praktiken

- Tabletop-Übungen (Eindringen, Ransomware, Insider, Gefährdung der Lieferkette)

- Red-Team/Blau-Team-Tests über physische und Cyber-Szenarien hinweg

- Governance des Anbieters (Regeln für den Fernzugriff, Protokollierung, Ablauf, periodische Wiedergenehmigung)

- BC/DR-Ausrichtung über Rahmenwerke zur Geschäftskontinuität wie ISO 22301

Fazit: Sicherheit ist ein System, keine Checkliste

Bei einem “Zehn-Schichten-Modell” geht es nicht darum, die Komplexität zu erhöhen - es geht um den Aufbau kontrollierte Überschneidung damit kein einziger Ausfall zu einem katastrophalen Ereignis wird. Im Jahr 2026 werden sich die stärksten Sicherheitsprogramme für Rechenzentren verbinden:

- Zonierung von Einrichtungen + Identitätssicherung

- Physikalische Ereignisse + SOC-Korrelation

- Zugangsrechte + Cyber-Segmentierung

- Schlüsselschutz + Wiederherstellungsdisziplin

Verwenden Sie ISO 27001 als Governance-Grundgerüst, wenden Sie Zero-Trust-Konzepte sowohl auf die Identität als auch auf das Netzwerkdesign an, richten Sie die physische Sicherheit gegebenenfalls an DC-Standards wie TIA-942 und EN 50600 aus, und halten Sie die Tier-Ratings in der richtigen Spur (Verfügbarkeitstopologie - nicht Sicherheit).

Wie Azura Consultancy Ihnen helfen kann, “Defense-in-Depth” zu operationalisieren”

Gestaltung von zehn Schichten der Sicherheit ist auf dem Papier einfach. Die meisten Rechenzentren leiden darunter, dass sie Tag für Tag, über Menschen, Prozesse und Technologien hinweg, zusammenarbeiten: uneinheitliche Zugriffsregeln, Lücken zwischen physischer Sicherheit und Cyber-Überwachung, unklare Eigentumsverhältnisse und Kontrollen, die sich nicht in prüfbare Nachweise umsetzen lassen.

Azura Consultancy hilft Unternehmen dabei, Sicherheitsabsichten in technische, überprüfbare Ergebnisse umzusetzen, indem wir die Sicherheitsarchitektur mit den Realitäten geschäftskritischer Abläufe (Verfügbarkeit, Wartungsfreundlichkeit, Compliance und Arbeitsabläufe mit vielen Zulieferern) in Einklang bringen. Unsere Arbeit umfasst die technische Planung von Rechenzentren, technische Due Diligence und Implementierungsunterstützung, so dass das Sicherheitsmodell nicht nur “empfohlen” wird, sondern baubar, betriebsfähig und testbar.

Die Sicherheit von Rechenzentren in einen betriebsfähigen Zustand versetzen

Azura Consultancy hilft Eigentümern, Betreibern und Investoren bei der Entwicklung einer umfassenden Verteidigung, die tatsächlich funktioniert - durch die Integration von physischer Sicherheit, Identität, Überwachung und Governance in eine Sicherheitsstruktur, die Sie prüfen, betreiben und der Sie vertrauen können. Kontaktieren Sie uns noch heute!

Wo Azura den größten Wert für die Sicherheit von Rechenzentren liefert

1) Sicherheit durch Planung (physische + MEP + betriebliche Integration)

Wir binden die Anforderungen an die physische Sicherheit, die Zugangskontrolle und die Überwachung in das allgemeine Gebäudedesign ein, so dass Umzäunungen, Absperrungen, Zoneneinteilung und Schwellenwerte für kritische Räume so konzipiert sind, dass sie mit den Anforderungen an Ausfallsicherheit, Wartung und Betrieb übereinstimmen (und nicht nachträglich aufgeschraubt werden).

2) Konvergierte Governance: Verbindung von Gebäudezugang und Cyber-Kontrollen

Moderne Sicherheit hängt davon ab, wie gut Ihr Identitätsmodell, Ihre Zugriffsberechtigungen und Ihre Überwachungsworkflows über Domänen hinweg miteinander verbunden sind. Wir helfen bei der Definition des “Handshake” zwischen physische Zugangsereignisse und logische Zugriffshaltung, Verbesserung der Rückverfolgbarkeit und Verringerung blinder Flecken bei Untersuchungen und Audits.

3) Unabhängige technische Due Diligence, die bestätigt, was wirklich ist

Für Eigentümer, Darlehensgeber und Investoren führen wir technische Due-Diligence-Prüfung die eine Überprüfung und Bewertung der physische und umweltbezogene Sicherheitsmaßnahmen (Zugangskontrolle, Überwachung, Brandschutz und damit zusammenhängende Risikokontrollen) sowie die Leistung der Kerninfrastruktur und die Bereitschaft zur Einhaltung der Vorschriften.

Womit Sie Azura beauftragen können (praktische Ergebnisse)

- Entwurf von Sicherheits- und Zugangskontrollsystemen auf die Zoneneinteilung der Einrichtung und die betrieblichen Abläufe abgestimmt

- Risikoprüfungen von Standorten und Einrichtungen (was fehlt, was ist redundant, was ist nicht nachprüfbar)

- Einsatzbereitschaft + Evidence PacksRichtlinien, Verfahren, Protokollierungserwartungen, Prüfpfade und Testszenarien, die beweisen, dass die Kontrollen unter Stress funktionieren

- Technische Koordinierung über MEP-, Brand-/Lebensschutz-, Überwachungs- und Ausfallsicherheitsanforderungen hinweg (so dass die Sicherheit nicht die Wartungsfähigkeit beeinträchtigt)

- Fachliche Analyse bei Bedarf (z. B. Auswirkungen auf die Luftzirkulation in der Datenhalle, Unterstützung bei der Zertifizierung und unternehmenskritische technische Dienstleistungen)

Das Ergebnis

Sie erhalten eine Sicherheitsstellung, die das ist:

- Geschichtet (kein einzelner Fehlerpunkt)

- Überprüfbar (klare Protokolle, Eigentumsverhältnisse und Beweise)

- Betriebswirtschaftlich realistisch (arbeitet mit Auftragnehmern, Änderungen und Wartungsfenstern)

- Abgestimmt auf die Erwartungen an die Betriebszeit (Sicherheit, die die Zuverlässigkeit unterstützt und ihr nicht entgegensteht)