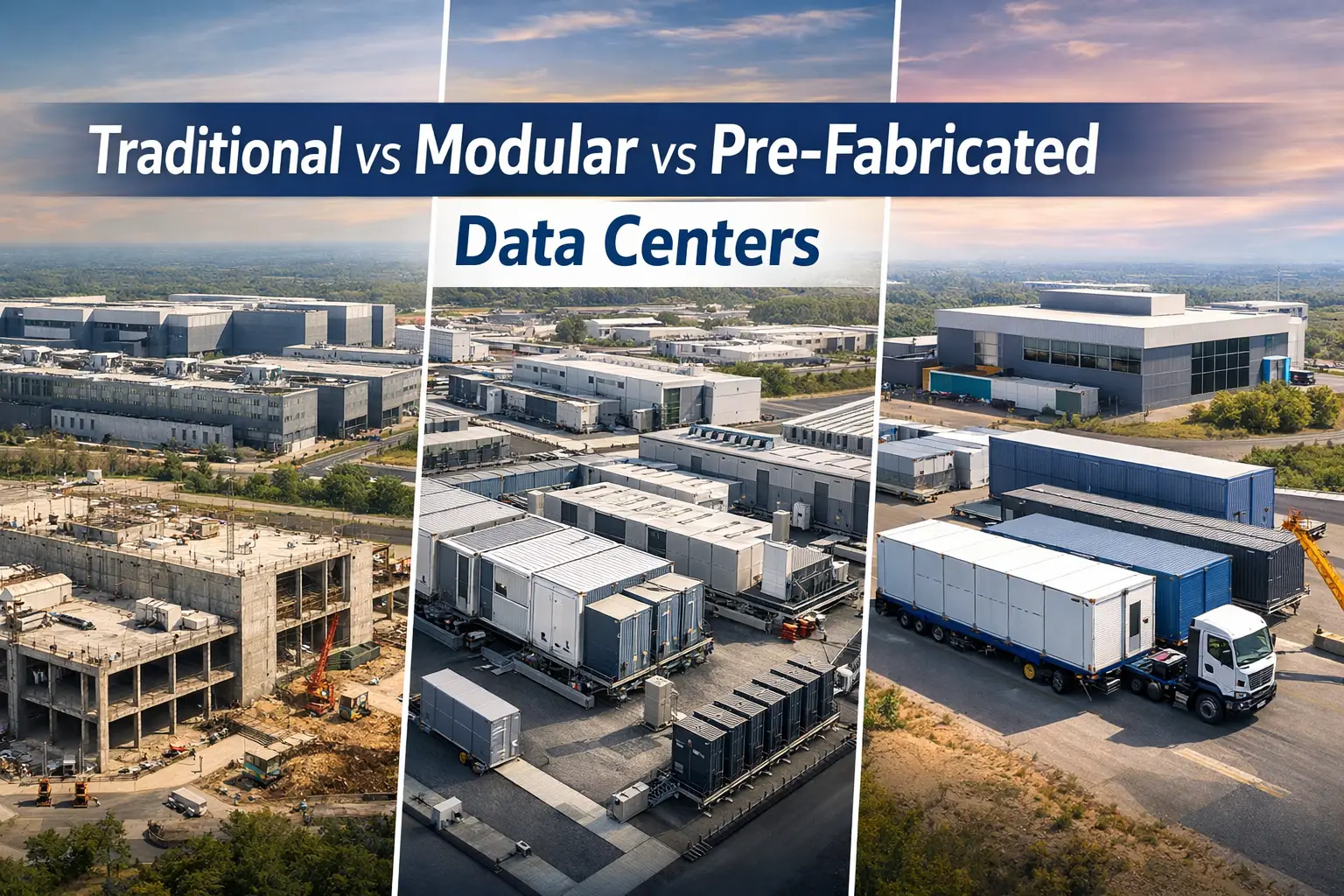

Los centros de datos no fallan de una sola manera, y rara vez son atacados a través de un único punto débil. En 2026, los operadores más resistentes tratarán la seguridad como una pila de controles que se refuerzan mutuamente a través de la protección física, la identidad, las redes, el manejo de datos y las operaciones diarias.

Ese enfoque de “defensa en profundidad” es aún más importante ahora que las amenazas mezclan disciplinas: un intento de suplantación de identidad se convierte en un intento de clonación de credenciales; un ticket de contratista se convierte en una escalada de privilegios; una sesión remota de BMS se convierte en un punto de entrada a redes críticas.

Lo que sigue son diez prácticas capas de seguridad que envuelven los activos de misión crítica de los centros de datos. Cada capa es valiosa por sí misma, pero su verdadera fuerza reside en cómo se conectan.

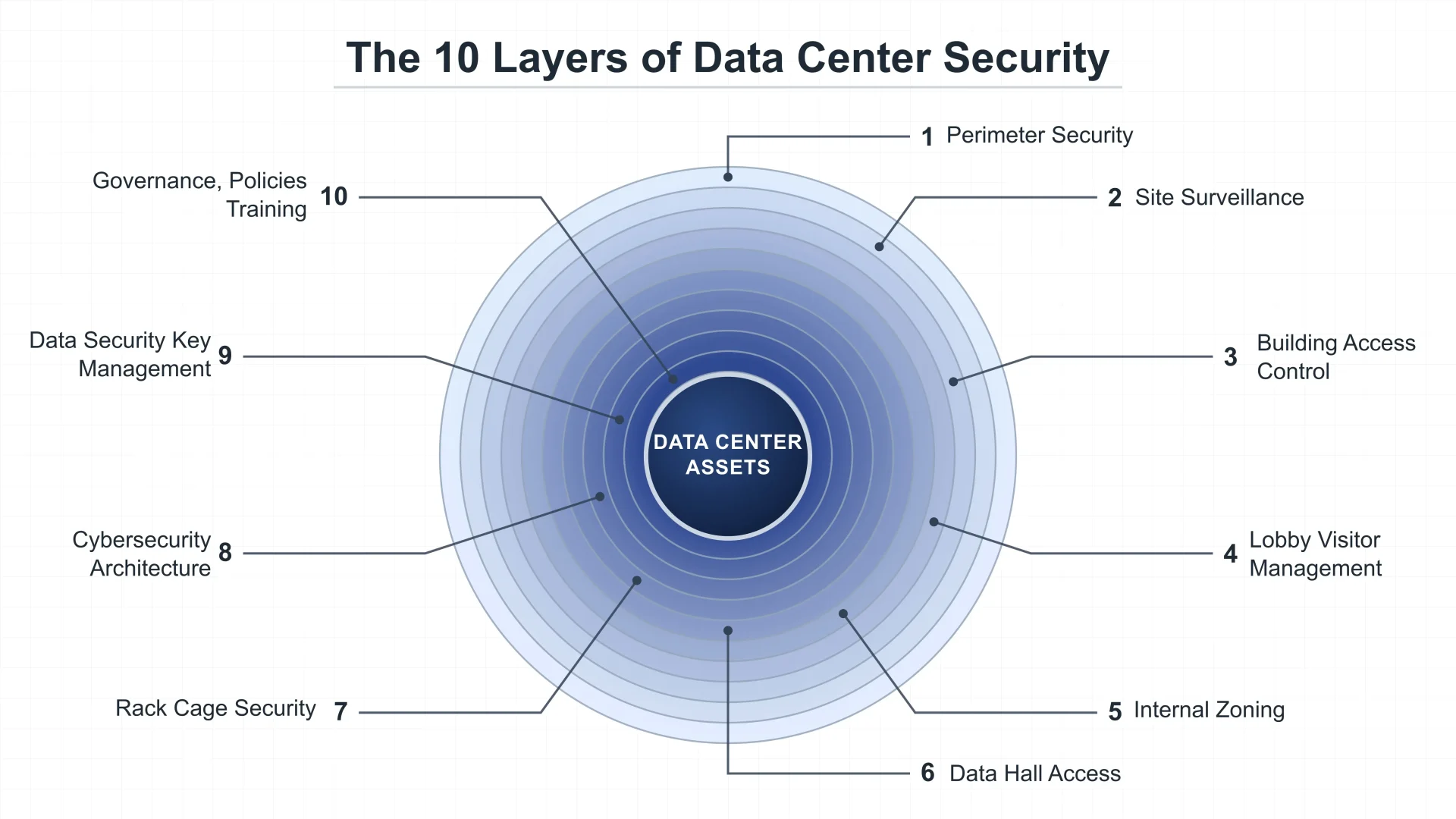

1) Seguridad perimetral (mantener las amenazas fuera de la línea)

Los controles perimetrales tienen que ver con la disuasión, el retraso y la detección. El objetivo es impedir el acceso no autorizado y crear tiempo para la respuesta, lo que es especialmente importante en lugares de gran tamaño, con varias puertas o con acceso público cercano.

Controles basados en las mejores prácticas

- Vallado clasificado + protección antirrobo (bolardos / barreras) en las aproximaciones de vehículos

- Detección de intrusiones perimetrales (sensores de vibración de vallas, cable enterrado, radar/LiDAR cuando esté justificado)

- Iluminación + cobertura de cámara diseñados como un sistema (evitar las “bolsas oscuras”, controlar los reflejos)

- Alineación de normas: TIA-942 incluye requisitos de seguridad en el ámbito de la infraestructura de CC; EN 50600 también aborda la seguridad física de CC de forma estructurada

2) Vigilancia in situ (ver, correlacionar, responder)

La vigilancia en 2026 tiene menos que ver con “más cámaras” y más con la correlación y el flujo de trabajo: convertir el vídeo, las alarmas y los eventos de acceso en un ciclo de decisión fiable. La analítica de IA puede ayudar, pero solo cuando se ajusta y gobierna (los falsos positivos y la “fatiga de alerta” son riesgos operativos reales).

Prácticas modernas

- Analítica con reglas que puede defender (cruce de líneas, merodeo, retirada de objetos, circulación fuera de horario)

- Correlación de eventos entre cámara + puerta + valla + movimiento para una verificación más rápida

- Vías de escalada claras (envío de SOC/GSOC, niveles de gravedad de los incidentes, árboles de llamadas)

Enlaces útiles

- ISO 27001 apoya un modelo de gobernanza para controles coherentes y mejora continua

3) Control de acceso al edificio (la puerta principal es un sistema de identidad)

En la entrada, la misión es sencilla: sólo entran las personas autorizadas, y sólo en las condiciones adecuadas. Lo que ha cambiado es la mentalidad: la identidad no es estática. El acceso debe reflejar el riesgo, la función y el contexto.

Prácticas modernas

- Entrada física multifactorial (tarjeta + biometría o tarjeta + credencial móvil)

- Mantraps / enclavamientos para zonas de alta sensibilidad

- Permisos por función y tiempo (por turnos, por proyectos, de vencimiento automático)

- Pensamiento de confianza ceroTratar cada intento de acceso como un evento de verificación, no como una confianza por defecto.

4) Gestión de vestíbulos y visitantes (su mayor riesgo)

Los visitantes, los proveedores y los contratistas a corto plazo son los primeros en romper el proceso, porque introducen variabilidad. Los sitios sólidos reducen este riesgo haciendo que el manejo de los visitantes estructurados, registrados y limitados.

Prácticas modernas

- Preinscripción + verificación del DNI y aprobación explícita del patrocinador

- Tarjetas de visitante que caducan automáticamente

- Normas de acceso con escolta para zonas sensibles

- Vías definidas “sólo para invitados (no divagar-diseñar el flujo)

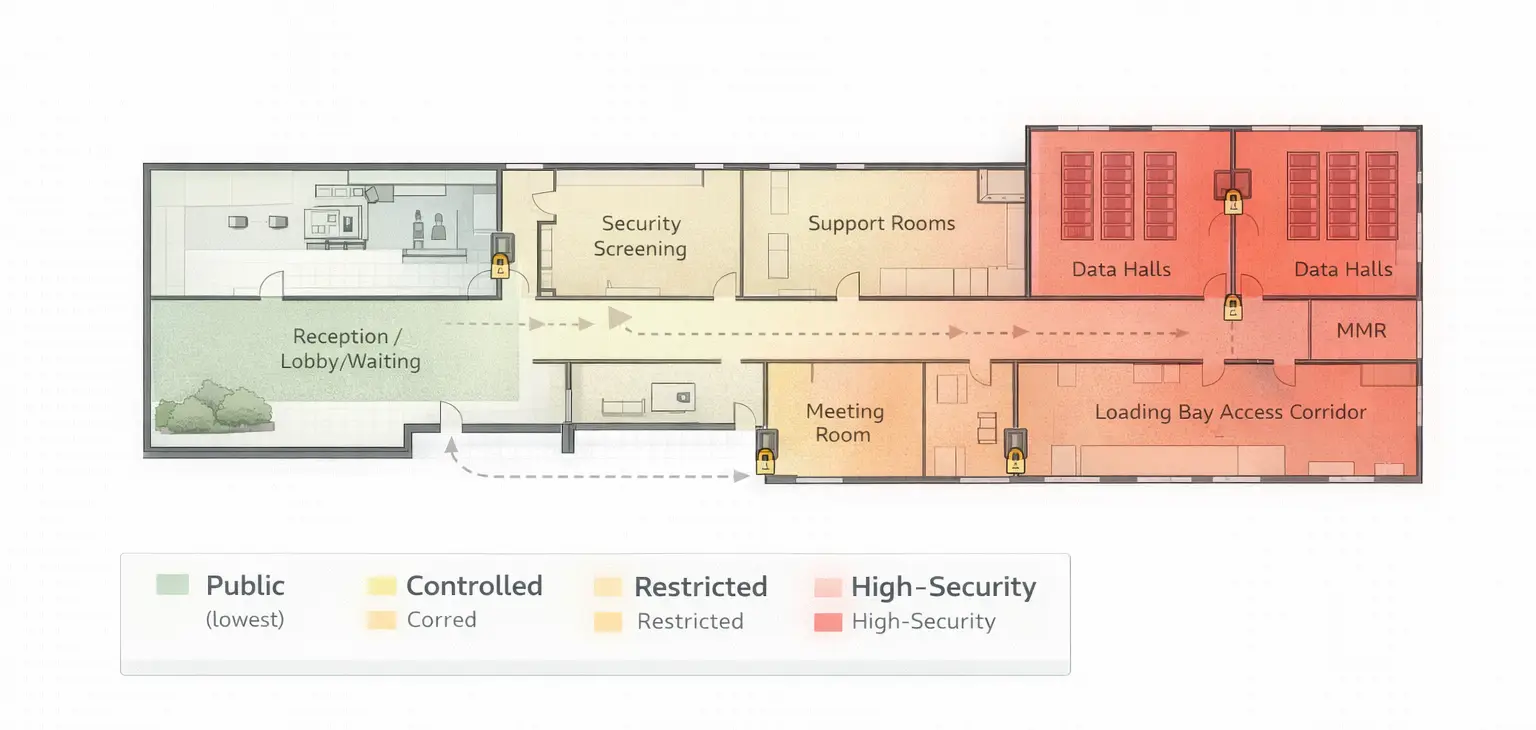

5) Zonificación interna (restringir la circulación dentro del edificio)

Una vez dentro, el trabajo de seguridad se convierte en “necesidad de acceso”. Cuanto más se pueda segmentar la instalación en zonas, más se podrá limitar tanto la exposición accidental como el movimiento deliberado de información privilegiada.

Prácticas modernas

- Permisos por zonas (planta, suite, módulo, MMR, sala de seguridad, carga)

- Integración de ascensores y torniquetes (se requieren credenciales para los pisos de acceso restringido)

- Controles antirretorno en los límites interiores críticos

6) Umbrales de la sala de datos/servidores (protección del núcleo)

El espacio en blanco es donde los atacantes pueden pasar de la molestia a la catástrofe. Los operadores de alta seguridad tratan el umbral de la sala de datos como una control de alta seguridad-y vincularla a los procedimientos operativos.

Prácticas modernas

- Regla de las dos personas para entornos muy sensibles (cuando el riesgo lo justifique)

- Biometría con detección de liveness (reducir los intentos de suplantación de identidad)

- Control estricto de herramientas y medios (qué entra, qué sale, cómo se registra)

7) Seguridad de bastidores y jaulas (resistencia física a la manipulación + responsabilidad)

La seguridad a nivel de bastidor es especialmente importante en colocación y multiinquilino entornos en los que la proximidad aumenta el riesgo. El objetivo es garantizar que todas las interacciones con los armarios sean atribuibles y revisables.

Prácticas modernas

- Cierres electrónicos de cremallera con registros de auditoría (quién/cuándo/qué puerta)

- Jaulas y tabiques que coincidan con los límites de los inquilinos

- Etiquetado de activos y cadena de custodia para unidades, NIC, soportes extraíbles

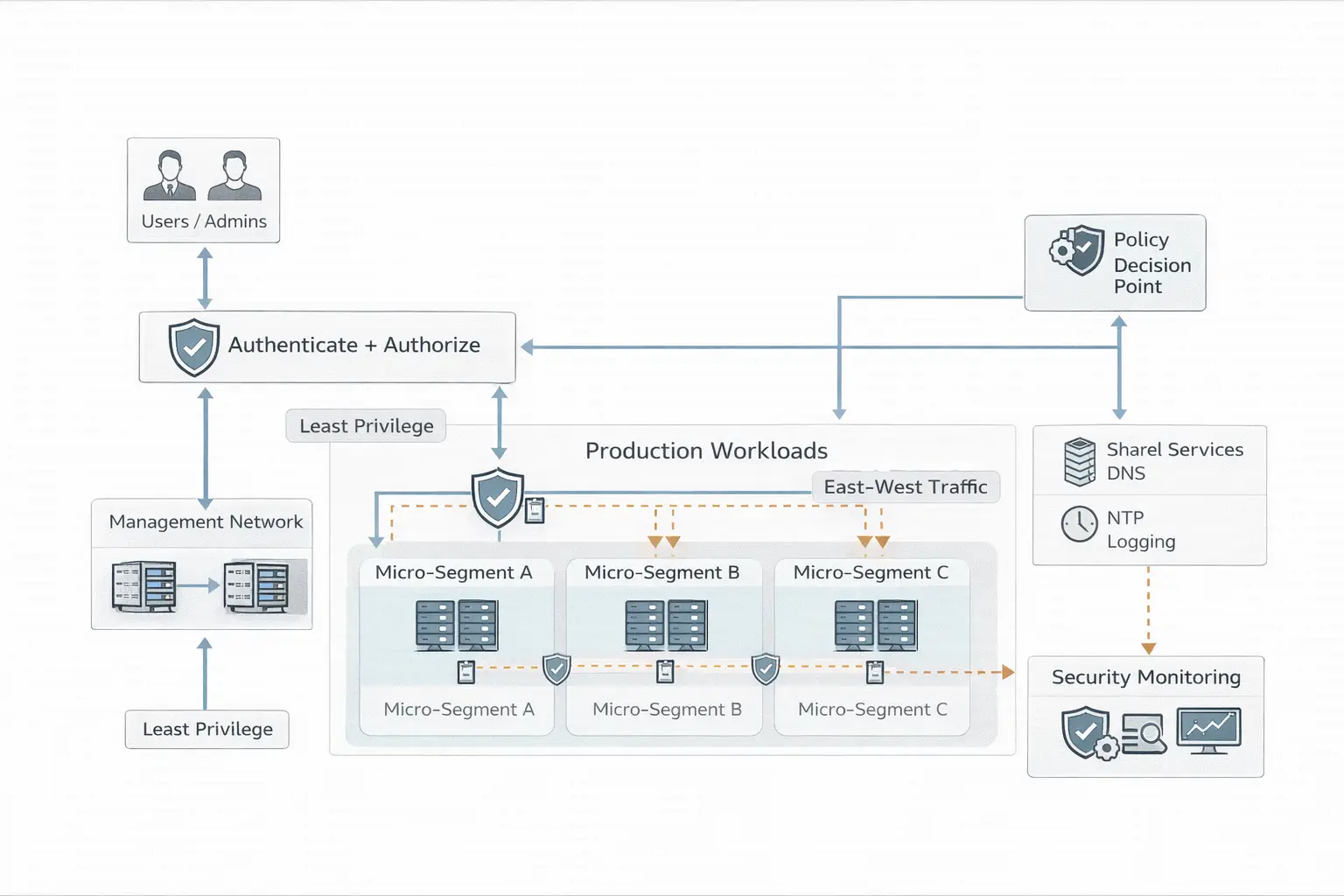

8) Arquitectura de ciberseguridad (asumir una brecha, evitar el movimiento lateral)

En 2026, el patrón más común de “gran incidente” sigue siendo: acceso inicial → escalada de privilegios → movimiento lateral → impacto. Los centros de datos reducen el radio de explosión diseñando las redes de modo que el compromiso no se extiende fácilmente.

Prácticas modernas

- Microsegmentación (limitar la circulación este-oeste)

- Principios de la arquitectura de confianza cero (aplicación de la política cerca del recurso)

- Catálogos de seguimiento y control continuos alineado con líneas de base reconocidas como NIST SP 800-53 Rev. 5

- Cartografía de los controles a CIS Controls v8 para la priorización y la planificación de la madurez

9) Seguridad de los datos (claves, cifrado, conservación y recuperación)

La seguridad física y la ciberseguridad se encuentran en la capa de datos. Si los atacantes pueden acceder físicamente a los sistemas -o hacerse pasar por operadores autorizados- entonces gestión de claves, cifrado e integridad de las copias de seguridad determinar si se trata de una infracción o de un suceso que pone fin a la actividad empresarial.

Prácticas modernas

- Cifrado en reposo y en tránsito con una política aplicable

- Protección de claves mediante HSM para entornos de alto valor

- Copias de seguridad inmutables y a prueba de manipulaciones y vías de recuperación probadas

- Comprobación de la realidad del cumplimiento: PCI DSS v4.0 es la norma activa, y en 2026 sus requisitos estarán plenamente vigentes para el entorno de pagos

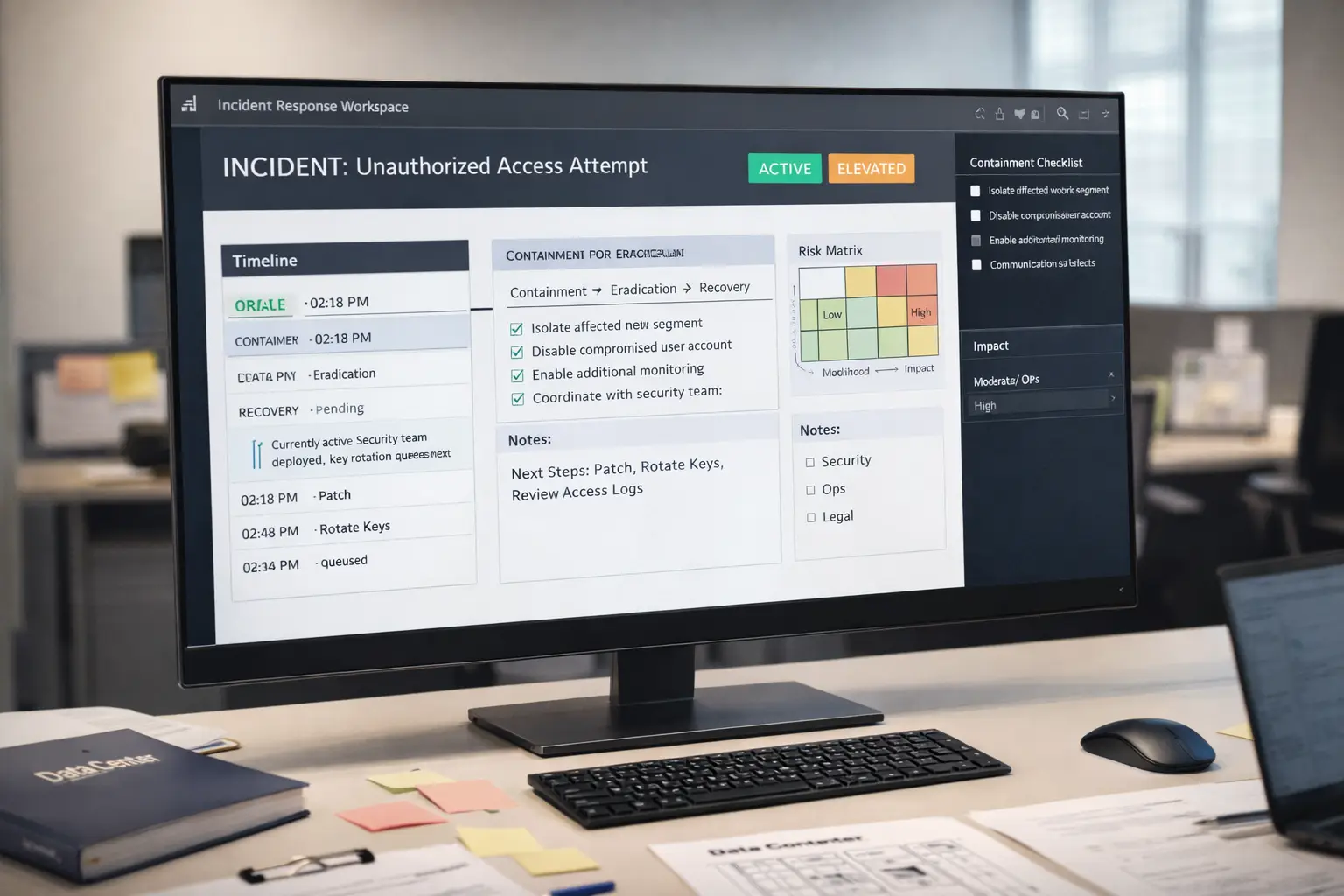

10) Gobernanza operativa, políticas y formación (la capa que hace realidad el resto)

La tecnología no funciona sola. La postura de seguridad viene determinada en gran medida por el comportamiento de las personas en situaciones de estrés: llamadas fuera de horario, peticiones urgentes de clientes, ventanas de cambio fallidas y excepciones “por esta vez”.

Aquí es donde las directrices de 2026 son especialmente claras: la seguridad debe ser gobernable, medible y propia. La adición de NIST CSF 2.0 de “Gobernar” encaja perfectamente aquí: la seguridad no es solo una función técnica; es una función de riesgo empresarial.

Prácticas modernas

- Ejercicios de mesa (intrusión, ransomware, información privilegiada, compromiso de la cadena de suministro)

- Pruebas de equipo rojo/equipo azul en escenarios físicos y cibernéticos

- Gobernanza de proveedores (normas de acceso remoto, registro, caducidad, reaprobación periódica)

- Alineación BC/DR a través de marcos de continuidad de la actividad como ISO 22301

Conclusión: la seguridad es un sistema, no una lista de comprobación

Un modelo de “diez capas” no consiste en añadir complejidad, sino en construir solapamiento controlado para que ningún fallo se convierta en un suceso catastrófico. En 2026, los programas de seguridad de centros de datos más sólidos se conectan:

- Zonificación de instalaciones + garantía de identidad

- Eventos físicos + correlación SOC

- Derechos de acceso + cibersegmentación

- Protección de claves y disciplina de recuperación

Utilizar la norma ISO 27001 como columna vertebral de la gobernanza, aplicar los conceptos de confianza cero tanto al diseño de identidades como al de redes, alinear la seguridad física con normas de CC como TIA-942 y EN 50600 cuando proceda, y mantener las clasificaciones de nivel en su carril adecuado (topología de disponibilidad, no seguridad).

Cómo puede ayudarle Azura Consultancy a hacer operativa la “defensa en profundidad”

Diseño diez capas de seguridad es fácil sobre el papel. La mayoría de los centros de datos se enfrentan a fricciones a la hora de hacer que funcionen juntos, día tras día, entre personas, procesos y tecnología: normas de acceso incoherentes, lagunas entre la seguridad física y la ciberseguridad, propiedad poco clara y controles que no se traducen en pruebas auditables.

Azura Consultancy ayuda a las organizaciones a convertir la intención de seguridad en resultados de ingeniería verificables, alineando la arquitectura de seguridad con las realidades de las operaciones de misión crítica (disponibilidad, mantenibilidad, cumplimiento y flujos de trabajo con muchos contratistas). Nuestro trabajo abarca el diseño de ingeniería del centro de datos, la diligencia técnica debida y el apoyo a la implantación, de modo que el modelo de seguridad no es sólo “recomendable”, sino que también es "verificable". construible, operable y comprobable.

Convierta la seguridad del centro de datos en una prueba operativa

Azura Consultancy ayuda a propietarios, operadores e inversores a diseñar una defensa en profundidad que realmente funcione, integrando la seguridad física, la identidad, la supervisión y la gobernanza en una postura de seguridad que pueda auditar, operar y en la que pueda confiar. Póngase en contacto con nosotros

Dónde Azura aporta más valor a la seguridad de los centros de datos

1) Seguridad desde el diseño (integración física + PEM + operativa)

Integramos la seguridad física, el control de acceso y los requisitos de supervisión en el diseño general de las instalaciones, de modo que el perímetro, los mantos, la zonificación y los umbrales de las salas críticas se diseñan para adaptarse a las limitaciones de resistencia, mantenimiento y funcionamiento (no se añaden después).

2) Gobernanza convergente: conectar el acceso a las instalaciones con los controles cibernéticos

La seguridad moderna depende de lo bien que se conecten entre dominios el modelo de identidad, los permisos de acceso y los flujos de trabajo de supervisión. Ayudamos a definir el “apretón de manos” entre eventos de acceso físico y postura de acceso lógico, mejorando la trazabilidad y reduciendo los puntos ciegos en las investigaciones y auditorías.

3) Diligencia debida técnica independiente que valida lo real

Para propietarios, prestamistas e inversores, realizamos diligencia debida técnica que incluye la revisión y evaluación medidas de seguridad física y medioambiental (control de acceso, vigilancia, protección contra incendios y controles de riesgo relacionados) junto con el rendimiento de las infraestructuras básicas y la preparación para el cumplimiento de la normativa.

Qué puede hacer Azura (resultados prácticos)

- Diseño de sistemas de seguridad y control de acceso alineados con la zonificación de las instalaciones y los flujos de trabajo operativos

- Análisis de riesgos de instalaciones y emplazamientos (qué falta, qué es redundante, qué no es verificable)

- Preparación operativa + paquetes de pruebasPolíticas, procedimientos, expectativas de registro, pistas de auditoría y escenarios de prueba que demuestren que los controles funcionan bajo presión.

- Coordinación de ingeniería entre los requisitos MEP, de seguridad contra incendios/vida, de supervisión y de resistencia (para que la seguridad no comprometa la capacidad de mantenimiento).

- Análisis especializado cuando sea necesario (por ejemplo, impactos en el flujo de aire/contención de la sala de datos, apoyo a la certificación y servicios de ingeniería para misiones críticas).

El resultado

Consigues una postura de seguridad que lo es:

- En capas (sin un único punto de fallo)

- Auditable (registros claros, propiedad y pruebas)

- Realismo operativo (trabaja con contratistas, cambios y ventanas de mantenimiento)

- Alineados con las expectativas de tiempo de actividad (seguridad que respalde la fiabilidad, no que entre en conflicto con ella)